Enterprise Managed Users のプロビジョニングについて

GitHub.com エンタープライズ メンバーのユーザー アカウントを作成、管理、アクティブ化するには、IdP が SCIM を実装し、GitHub と通信する必要があります。 SCIM は、システム間のユーザー ID を管理するためのオープン仕様です。 IDP が異なると、SCIM プロビジョニングの構成に異なるエクスペリエンスが提供されます。

Enterprise Managed Users のプロビジョニングを構成すると、IdP は SCIM を使用して、GitHub.com のユーザー アカウントをプロビジョニングし、Enterprise にアカウントを追加します。 そのアプリケーションにグループを割り当てると、IdP は、グループのすべてのメンバーに対して新しい マネージド ユーザー アカウント をプロビジョニングします。

パートナー IdP を使用する場合は、パートナー IdP のアプリケーションを使用して SCIM プロビジョニングの構成を簡略化できます。 プロビジョニングにパートナー IdP を使用しない場合は、GitHub の REST API for SCIM の呼び出しを使用して SCIM を実装できます。これはベータ版であり、変更される可能性があります。 詳しくは、「Enterprise Managed Users について」を参照してください。

SCIM は、Enterprise 内のユーザー アカウントのライフサイクルを管理します。 ユーザーの ID に関連付けられている情報を IdP で更新すると、IdP によって GitHub のユーザー アカウントが更新されます。 Enterprise Managed Users の IdP アプリケーションからユーザーの割り当てを解除するか、IdP でユーザーのアカウントを非アクティブ化すると、IdP は GitHub と通信してすべてのセッションを無効にし、メンバーのアカウントを無効にします。 無効になったアカウントの情報は維持され、それらのユーザー名は、短いコードが追加された元のユーザー名のハッシュに変更されます。 ユーザーを Enterprise Managed Users の IdP アプリケーションに再割当するか、IdP でアカウントを再度有効にすると、GitHub の マネージド ユーザー アカウント が再度有効にされて、ユーザー名が復元されます。

GitHub Enterprise Cloud に対するチームと組織のメンバーシップ、リポジトリ アクセス、アクセス許可を構成するには、IdP でグループを使用できます。 詳しくは、「ID プロバイダー グループを使用したチーム メンバーシップの管理」を参照してください。

前提条件

- プロビジョンニングを構成する前に、ユーザーに認証を構成する必要があります。 この構成は、ID 管理システムとGitHub Enterprise Cloudの両方でセットアップする必要があります。 詳しくは、「Enterprise Managed User の認証を構成する」を参照してください。

- プロビジョニングを構成する前に、IdP の統合要件とサポート レベルを理解しておく必要があります。 詳しくは、「Enterprise Managed Users について」を参照してください。

personal access tokenの作成

マネージド ユーザーを含む Enterprise のプロビジョニングを構成するには、セットアップ ユーザーに属する admin:enterprise スコープを持つpersonal access token (classic) が必要です。

警告: トークンの有効期限が切れた場合、またはプロビジョニングされたユーザーがトークンを作成すると、SCIM プロビジョニングが予期せず動作しなくなる可能性があります。 セットアップ ユーザーとしてサインインしているときにトークンを作成し、トークンの有効期限が [有効期限なし] に設定されていることを確認します。

-

ユーザー名 @SHORT-CODE_admin を使用して、新しいエンタープライズのセットアップ ユーザーとして GitHub にサインインします。

-

GitHub で、任意のページの右上隅にある自分のプロフィール写真をクリックしてから、 [設定] をクリックします。

-

左側のサイドバーで [ 開発者設定] をクリックします。

-

左側のサイドバーで、 [Personal access token] をクリックします。

-

[新しいトークンの生成] をクリックします。

-

[メモ] で、トークンにわかりやすい名前を付けます。

-

[有効期限] ドロップダウン メニューを選んでから、 [有効期限なし] をクリックします。

-

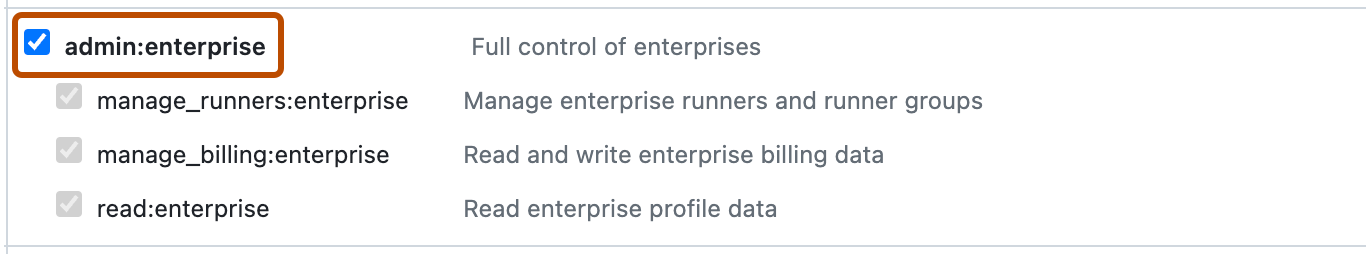

[admin:enterprise] スコープを選択します。

-

[トークンの生成] をクリックします。

-

トークンをクリップボードにコピーするには、 をクリックします。

![[Personal access tokens] ページのスクリーンショット。 ぼかしたトークンの横には、重なっている 2 つの正方形のアイコンがオレンジ色の枠線で囲まれています。](/assets/cb-17251/images/help/settings/personal-access-tokens.png)

-

後で使用するためにトークンを保存するには、パスワード マネージャーに新しいトークンを安全に格納します。

Enterprise Managed Users のプロビジョニングの構成

personal access token を作成して安全に格納した後、IdP でプロビジョニングを構成できます。 手順は、認証とプロビジョニングの両方にパートナー IdP のアプリケーションを使用するかどうかによって異なります。

パートナー IdP のアプリケーションを使用する場合のプロビジョニングの構成

認証とプロビジョニングの両方でパートナー IdP のアプリケーションを使用するには、次の表のリンクでプロビジョニングを構成するためのパートナーの手順を確認します。

| IdP | SSO の方法 | 詳細 | |---|---|---| | Microsoft Entra ID (旧称 Azure AD) | OIDC | Microsoft Learn で「チュートリアル: GitHub Enterprise マネージド ユーザー(OIDC)を自動ユーザー プロビジョニングに構成する」 | | Entra ID | SAML | Microsoft Learn で「チュートリアル: GitHub Enterprise マネージド ユーザー を自動ユーザー プロビジョニングに構成する」 | | Okta | SAML | 「Okta で SCIM プロビジョニングを構成する」 | | PingFederate | SAML | PingFederate のドキュメントで「プロビジョニングと SSO に PingFederate を構成する」と「チャンネルの管理」 |

または、パートナー IdP で認証を構成しても、別の ID 管理システムからユーザーをプロビジョニングする場合、SCIM プロビジョニングのために IdP がGitHubの REST API エンドポイント SCIM を呼び出せるようにすることができます。

他の ID 管理システムのプロビジョニングの構成

パートナー IdP を使用しないか、認証にパートナー IdP のみを使用する場合、SCIM プロビジョニングのためにGitHubの REST API エンドポイントを使用し、ユーザー アカウントのライフサイクルを管理できます。 これらのエンドポイントはベータ版で、変更される場合があります。 詳しくは、「REST API を使用した SCIM でユーザーとグループのプロビジョニング」を参照してください。

-

ユーザー名 SHORT-CODE_admin を使用して、Enterprise のセットアップ ユーザーとして GitHub.com にサインインします。SHORT-CODE は、Enterprise の短いコードに置き換えます。

注: セットアップ ユーザーのパスワードをリセットする必要がある場合、GitHub Support ポータル から GitHub Support に問い合わせます。

-

GitHub の右上の自分のプロフィール写真をクリックし、[自分の Enterprise] をクリックします。

-

Enterpriseのリストで、表示したいEnterpriseをクリックしてください。

-

Enterprise アカウントのサイドバーで、 [設定] をクリックします。

-

[設定] で、 [認証セキュリティ] をクリックします。

-

[SCIM 構成を開く]で、[SCIM 構成を開くを有効にする]を選択します。

-

SCIM プロビジョニングのため、REST API エンドポイントを呼び出してユーザーのライフサイクルを管理します。 詳しくは、「REST API を使用した SCIM でユーザーとグループのプロビジョニング」を参照してください。

ユーザーとグループの割り当て

認証とプロビジョニングを構成すると、GitHub Enterprise Managed User アプリケーションにユーザーまたはグループを割り当てることで、GitHub で新しいユーザーをプロビジョニングできるようになります。

ユーザーを割り当てるときは、GitHub Enterprise Managed User アプリケーションの [ロール] 属性を使用して、エンタープライズのユーザーのロールを GitHub Enterprise Cloud で設定できます。 割り当て可能なロールについて詳しくは、「Enterprise におけるロール」を参照してください。

Entra ID は、入れ子になったグループのプロビジョニングをサポートしていません。 詳細については、「Microsoft Entra ID でのアプリケーション プロビジョニングのしくみ」を参照してください。