Nota: El administrador del sitio debe habilitar secret scanning para tu instancia de GitHub Enterprise Server para que puedas utilizar esta característica. Para obtener más información, consulta "Configurar el escaneo de secretos para tu aplicativo".

Es posible que no puedas habilitar o deshabilitar secret scanning si un propietario de empresa ha establecido una directiva en el nivel empresarial. Para obtener más información, consulta "Aplicación de directivas de seguridad y análisis de código de la empresa".

Información sobre la protección contra el envío de cambios para repositorios y organizaciones

Hasta ahora, secret scanning comprueba si hay secretos después de una inserción y alerta a los usuarios de los secretos expuestos. Al habilitar la protección de inserción para la organización o el repositorio, secret scanning también comprueba si hay inserciones para secretos admitidos. Secret scanning enumera los secretos que detecta para que el creador pueda revisarlos y quitarlos, o si es necesario, permitir que se inserten.

Si un colaborador omite un bloque de protección de inserción para un secreto, GitHub:

- Crea una alerta en la pestaña Security del repositorio.

- Agrega el evento de omisión al registro de auditoría.

- Envía una alerta por correo electrónico a los propietarios de la organización o de la cuenta personal, administradores de seguridad y administradores de repositorios que están viendo el repositorio, con un vínculo al secreto y el motivo por el que se permitió.

En esta tabla se muestra el comportamiento de las alertas para cada forma en que un usuario puede omitir un bloque de protección de inserción.

| Razón de la omisión | Comportamiento de alerta |

|---|---|

| Se usa en pruebas | GitHub crea una alerta cerrada, resuelta como "se usa en pruebas" |

| Es un falso positivo | GitHub crea una alerta cerrada, resuelta como "falso positivo" |

| Lo arreglaré más tarde | GitHub crea una alerta abierta |

Puede supervisar las alertas de seguridad para detectar cuándo los usuarios pasan por alto las protecciones de inserción y crean alertas. Para obtener más información, vea «Auditoría de alertas de seguridad».

Para obtener más información sobre los secretos y los proveedores de servicios admitidos para la protección de inserción, consulte "Patrones de análisis de secretos".

Habilitación de secret scanning como protección de inserción

Para poder usar secret scanning como protección de inserción en repositorios públicos, la empresa, la organización, o el repositorio debe tener secret scanning habilitado. Para obtener más información, consulte "Administración de las características de GitHub Advanced Security para la empresa," "Administrar la configuración de seguridad y análisis de su organización", "Administración de la configuración de seguridad y análisis para el repositorio" y "Acerca de GitHub Advanced Security".

Los propietarios de la organización, los administradores de seguridad y los administradores del repositorio pueden habilitar también la protección de secret scanning mediante la API. Para obtener más información, consulte "Puntos de conexión de la API de REST para repositorios" y expanda la sección "Propiedades del objeto security_and_analysis" en la documentación de la API de REST.

Enterprise administrators can also enable or disable secret scanning como protección de inserción para la empresa a través de la API. Para más información, consulta "Puntos de conexión de API de REST para la seguridad y el análisis del código empresarial".

Nota: Al bifurcar un repositorio con secret scanning como protección de inserción habilitada, esto no está habilitado de forma predeterminada en la bifurcación. Puede habilitarlo en la bifurcación de la misma manera que lo habilite en un repositorio independiente.

Habilitar el secret scanning como protección de inserción de la empresa

-

En la esquina superior derecha de GitHub Enterprise Server, haz clic en la foto de perfil y luego en Configuración de empresa.

-

En la barra lateral de la cuenta de empresa, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Seguridad y análisis del código.

-

En "Secret scanning", en "Push protection" (Protección de inserciones), haga clic en Enable all (Habilitar todo).

-

Opcionalmente, haz clic en "Habilitar automáticamente para repositorios agregados a secret scanning.".

-

Opcionalmente, para incluir un vínculo personalizado en el mensaje que verán los miembros cuando intenten insertar un secreto, haz clic en Agregar un vínculo de recurso en la CLI y la interfaz de usuario web cuando se bloquee una confirmación; luego, escribe una dirección URL y haz clic en Guardar vínculo.

Habilitación de secret scanning como protección de inserción para una organización

puede usar la página de configuración de la organización de "Seguridad y análisis del código" para habilitar o deshabilitar secret scanning como protección frente a inserciones en todos los repositorios existentes en una organización.

-

En tu instancia de GitHub Enterprise Server, ve a la página principal de la organización.

-

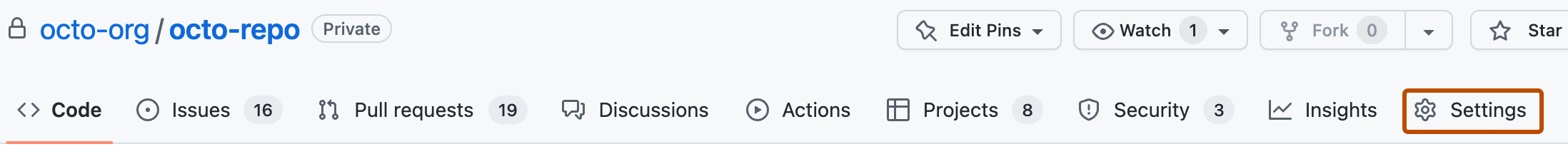

En el nombre de la organización, haz clic en Configuración. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Seguridad" de la barra lateral, haga clic en Análisis y seguridad del código.

-

Debajo de "Seguridad y análisis de código", encuentra "GitHub Advanced Security".

-

En "Secret scanning", en "Push protection" (Protección de inserciones), haga clic en Enable all (Habilitar todo).

-

Opcionalmente, haz clic en "Habilitar automáticamente para repositorios agregados a secret scanning.".

-

Opcionalmente, para incluir un vínculo personalizado en el mensaje que verán los miembros cuando intenten insertar un secreto, selecciona Agregar un vínculo de recurso en la CLI y la interfaz de usuario web cuando se bloquee una confirmación, luego, escribe una dirección URL y haz clic en Guardar vínculo.

Para más información sobre cómo habilitar las características de seguridad en una organización, consulta "Protección de la organización".

Habilitación de secret scanning como protección de inserción para un repositorio

-

En tu instancia de GitHub Enterprise Server, navega a la página principal del repositorio.

-

En el nombre del repositorio, haz clic en Configuración. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Seguridad" de la barra lateral, haga clic en Análisis y seguridad del código.

-

Debajo de "Seguridad y análisis de código", encuentra "GitHub Advanced Security".

-

En "Secret scanning", en "Push protection" (Protección de inserciones), haga clic en Enable (Habilitar).

Uso del examen de secretos como protección de inserción de la línea de comandos

Al intentar insertar un secreto admitido en un repositorio asegurado por protección de inserción GitHub bloqueará la inserción. Puedes quitar el secreto de la rama o seguir una dirección URL proporcionada para permitir la inserción.

En la línea de comandos se mostrarán hasta cinco secretos detectados a la vez. Si ya se ha detectado un secreto determinado en el repositorio y ya existe una alerta, GitHub no bloqueará ese secreto.

Los propietarios de la organización pueden proporcionar un vínculo personalizado que se mostrará cuando se bloquee un envío de cambios. Este vínculo personalizado puede incluir recursos y consejos específicos de la organización, como instrucciones sobre el uso de un almacén de secretos recomendado o con quién ponerse en contacto para formular preguntas relacionadas con el secreto bloqueado.

Si confirmas que un secreto es real, debes quitar el secreto de la rama, de todas las confirmaciones en las que aparece, antes de volver a insertar. Para más información sobre cómo corregir secretos bloqueados, consulta "Inserción de una rama bloqueada por la protección de inserción".

Si confirma que un secreto es real y que pretende corregirlo más adelante, debe intentar corregirlo lo antes posible. Por ejemplo, podría revocar el secreto y quitarlo del historial de confirmaciones del repositorio. Los secretos reales que se han expuesto deben revocarse para evitar el acceso no autorizado. Puede considerar la posibilidad de rotar primero el secreto antes de revocarlo. Para obtener más información, vea «Eliminación de datos confidenciales de un repositorio».

Notas:

- Si su configuración de Git admite inserciones en varias ramas y no solo en la actual, es posible que se bloquee la inserción debido a que se insertan referencias adicionales y no deseadas. Para obtener más información, consulta las opciones

push.defaulten la documentación de Git. - Si se agota el tiempo de espera de secret scanning tras una inserción, GitHub todavía examinará las confirmaciones en busca de secretos después de la inserción.

Permiso para insertar un secreto bloqueado

Si GitHub bloquea un secreto que cree que es seguro insertar, puede permitirlo y especificar el motivo por el que se debe permitir.

Cuando permites la inserción de un secreto, se crea una alerta en la pestaña Seguridad. GitHub cierra la alerta y no envía una notificación si especificas que el secreto es un falso positivo o que solo se usa en las pruebas. Si especificas que el secreto es real y lo corregirás más adelante, GitHub mantiene abierta la alerta de seguridad y envía notificaciones al creador de la confirmación, así como a los administradores del repositorio. Para obtener más información, vea «Administración de alertas del examen de secretos».

Cuando un colaborador omite un bloque de protección de inserción para un secreto, GitHub también envía una alerta por correo electrónico a los propietarios de la organización, los administradores de seguridad y los administradores de repositorios que han optado por recibir notificaciones por correo electrónico.

-

Visite la dirección URL devuelta por GitHub cuando se bloquee la inserción.

-

Elija la opción que mejor describa por qué debería poder insertar el secreto.

- Si el secreto solo se usa en pruebas y no supone ninguna amenaza, haga clic en Se usa en las pruebas.

- Si la cadena detectada no es un secreto, haga clic en Es un falso positivo.

- Si el secreto es real, pero piensa corregirlo más adelante, haga clic en Lo corregiré más adelante.

-

Haga clic en Permitirme insertar este secreto.

-

Vuelva a intentar la inserción en la línea de comandos en un plazo de tres horas. Si no ha realizado la inserción en un plazo de tres horas, tendrá que repetir este proceso.

Uso del examen de secretos como protección de inserción de la interfaz de usuario web

Cuando se usa la interfaz de usuario web para intentar confirmar un secreto admitido en un repositorio asegurado mediante la protección de inserción GitHub bloqueará la confirmación.

Verás un cuadro de diálogo con información sobre la ubicación del secreto, así como opciones que te permiten insertarlo. El secreto también estará subrayado en el archivo para que puedas encontrarlo fácilmente.

GitHub solo mostrará un secreto detectado a la vez en la interfaz de usuario web. Si ya se ha detectado un secreto determinado en el repositorio y ya existe una alerta, GitHub no bloqueará ese secreto.

Los propietarios de la organización pueden proporcionar un vínculo personalizado que se mostrará cuando se bloquee un envío de cambios. Este vínculo personalizado puede incluir recursos y consejos específicos de tu organización. Por ejemplo, el vínculo personalizado puede apuntar a un archivo Léame con información sobre el almacén de secretos de la organización, a qué equipos y personas se deben escalar las preguntas, o a la directiva aprobada de la organización para trabajar con secretos y reescribir el historial de confirmaciones.

Puede quitar el secreto del archivo mediante la interfaz de usuario web. Una vez que quite el secreto, puede confirmar los cambios.

Omitir la protección de inserción para un secreto

Si confirmas que un secreto es real, debes quitar el secreto de la rama, de todas las confirmaciones en las que aparece, antes de volver a insertar. Para más información sobre cómo corregir secretos bloqueados, consulta "Inserción de una rama bloqueada por la protección de inserción".

Si confirma que un secreto es real y que pretende corregirlo más adelante, debe intentar corregirlo lo antes posible. Para obtener más información, vea «Eliminación de datos confidenciales de un repositorio».

Si GitHub bloquea un secreto que cree que es seguro insertar, puede permitirlo y especificar el motivo por el que se debe permitir.

Cuando permites la inserción de un secreto, se crea una alerta en la pestaña Seguridad. GitHub cierra la alerta y no envía una notificación si especificas que el secreto es un falso positivo o que solo se usa en las pruebas. Si especificas que el secreto es real y lo corregirás más adelante, GitHub mantiene abierta la alerta de seguridad y envía notificaciones al creador de la confirmación, así como a los administradores del repositorio. Para obtener más información, vea «Administración de alertas del examen de secretos».

Cuando un colaborador omite un bloque de protección de inserción para un secreto, GitHub también envía una alerta por correo electrónico a los propietarios de la organización, los administradores de seguridad y los administradores de repositorios que han optado por recibir notificaciones por correo electrónico.

-

En el cuadro de diálogo que ha aparecido cuando GitHub ha bloqueado la confirmación, revisa el nombre y la ubicación del secreto.

-

Elija la opción que mejor describa por qué debería poder insertar el secreto.

- Si el secreto solo se usa en pruebas y no supone ninguna amenaza, haga clic en Se usa en las pruebas.

- Si la cadena detectada no es un secreto, haga clic en Es un falso positivo.

- Si el secreto es real, pero piensa corregirlo más adelante, haga clic en Lo corregiré más adelante.

-

Haz clic en Permitir secreto.