Nota: El administrador del sitio debe habilitar code scanning para tu instancia de GitHub Enterprise Server para que puedas utilizar esta característica. Si quieres utilizar GitHub Actions para escanear tu código, el administrador de sitio también puede habilitar las GitHub Actions y configurar la infraestructura que se requiera. Para obtener más información, vea «Configuración la digitalización de código para el dispositivo».

Acerca de la configuración de code scanning

Puedes utilizar diversas herramientas para configurar el code scanning en tu repositorio. Para obtener más información, consulta "Establecimiento del examen de código con CodeQL."

La bitácora y la información diagnóstica que tengas disponible dependerá del método que utilices para el code scanning en tu repositorio. Puede comprobar el tipo de code scanning que usa en la pestaña Security (Seguridad) del repositorio mediante el menú desplegable Tool (Herramienta) de la lista de alertas. Para obtener más información, vea «Administración de alertas de examen de código para el repositorio».

Acerca del análisis y la información de diagnóstico

Puedes ver la información de análisis y diagnóstico para la jecución del code scanning utilizando el análisis de CodeQL en GitHub.

La información de Analysis (Análisis) se muestra para los análisis más recientes en un encabezado en la parte superior de la lista de alertas. Para obtener más información, vea «Administración de alertas de examen de código para el repositorio».

La información de Diagnostic (Diagnóstico) aparece en los registros del flujo de trabajo de la acción, que consta de métricas de resumen y diagnósticos de extractor. Para obtener más información sobre cómo acceder a los registros de code scanning en GitHub, vea "Visualizar la salida de registros de code scanning" debajo.

Si estás utilizando el CodeQL CLI fuera de GitHub, verás la información de diagnóstico en la salida que se generó durante el análisis de la base de datos. Esta información también se incluye en el archivo de resultados SARIF que cargaste en GitHub con los resultados del code scanning.

Para más información sobre CodeQL CLI, consulta "Análisis del código con consultas de CodeQL".

Acerca de las métricas de resumen

Las métricas de resumen incluyen:

- Las líneas de código en la base de código (que se utilizan como línea base), antes de la creación y extracción de la base de datos de CodeQL

- Las líneas de código en la base de datos de CodeQL que se extrajeron del código, incluyendo las bibliotecas externas y los archivos autogenerados

- Las líneas de código en la base de datos de CodeQL, excluyendo los archivos autogenerados y las bibliotecas externas

Acerca del diagnóstico de extración del código fuente de CodeQL

El diagnóstico de extractor solo cubre los archivos que se vieron durante el análisis, las métricas incluyen:

- Cantidad de archivos que se analizaron con éxito

- Cantidad de archivos que generaron errores de extractor durante la creación de la base de datos

- Cantidad de archivos que generaron alertas del extractor durante la creación de la base de datos

Puedes ver información más detallada sobre los errores y advertencias del extractor de CodeQL que se produjeron durante la creación de la base de datos habilitando el registro de depuración. Para obtener más información, vea «Los registros no son lo suficientemente detallados».

Visualizar la salida de registro del code scanning

Esta sección aplica a la ejecución del code scanning utilizando GitHub Actions(de CodeQL o de terceros).

Después de configurar el code scanning para tu repositorio, puedes observar la salida de las acciones conforme se ejecutan.

-

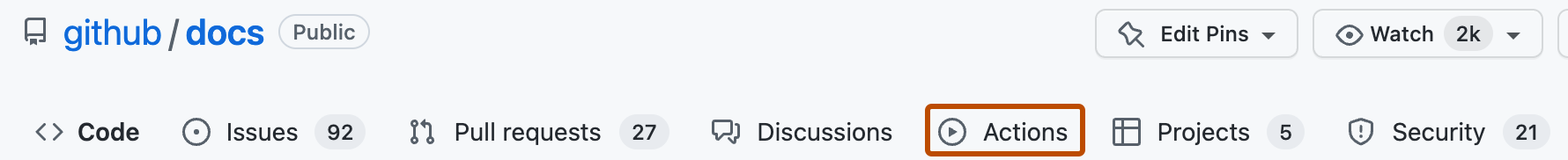

En el nombre del repositorio, haz clic en Acciones.

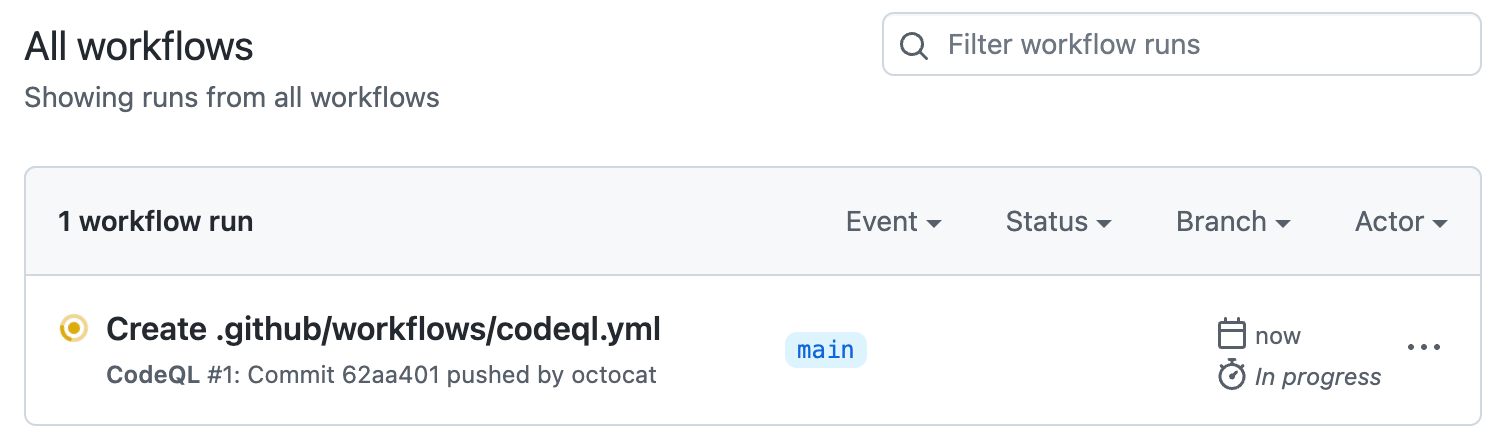

Veràs una lista que incluye una entrada para ejecutar el flujo de trabajo del code scanning. El texto de la entrada es el título que le diste a tu mensaje de confirmación.

-

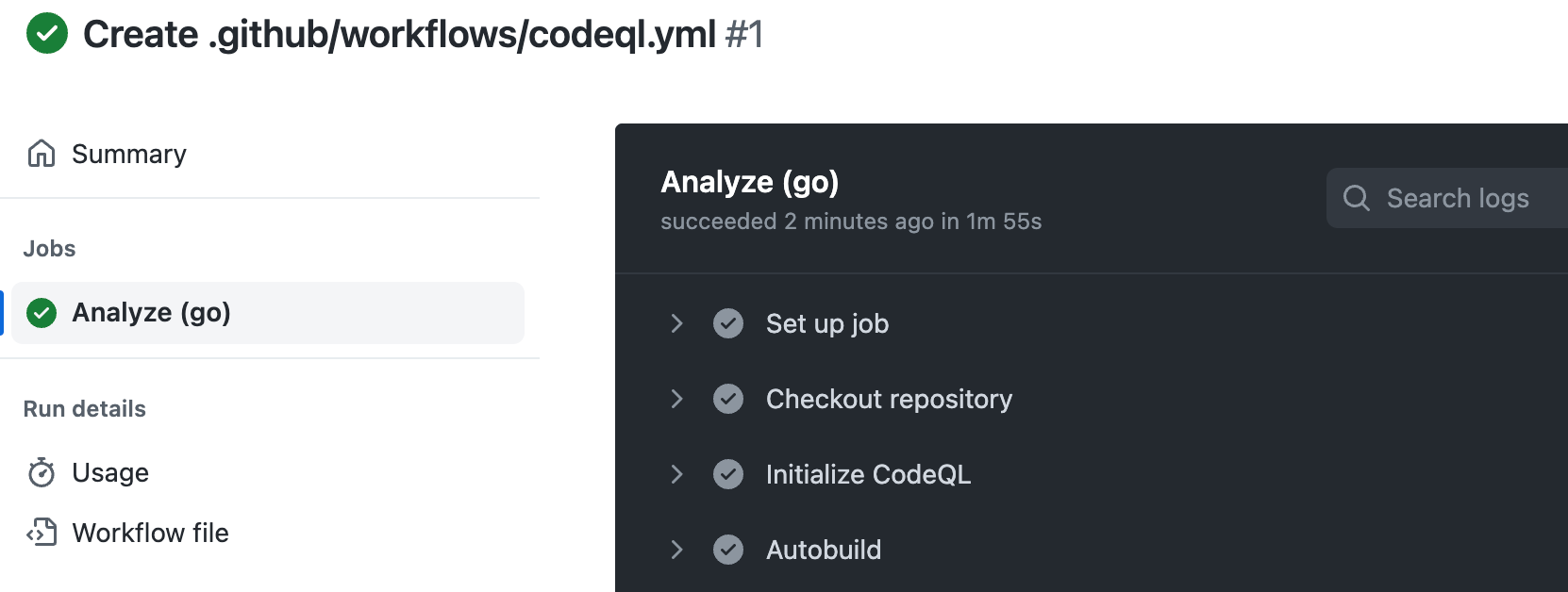

Da clic en la entrada para el flujo de trabajo de code scanning.1. Da clic en el nombre del job situado a la izquierda. Por ejemplo, Analizar (LENGUAJE) .

-

Revisa la salida de registro de las acciones en este flujo de trabajo conforme se ejecutan.

-

Opcionalmente, para ver más detalles sobre la confirmación que ha desencadenado la ejecución del flujo de trabajo, haz clic en el hash de confirmación corto. Este hash de confirmación corto tiene 7 caracteres en minúsculas inmediatamente después del nombre de usuario del creador de la confirmación.

-

Una vez que todos los jobs se completen, puedes ver los detalles de cualquier alerta del code scanning que se hayan identificado. Para obtener más información, vea «Administración de alertas de examen de código para el repositorio».