참고: 사이트 관리자가 먼저 GitHub Enterprise Server 인스턴스에서 secret scanning을(를) 사용하도록 설정해야 이 기능을 사용할 수 있습니다. 자세한 내용은 "어플라이언스에 대한 비밀 검사 구성"을(를) 참조하세요.

엔터프라이즈 소유자가 엔터프라이즈 수준에서 정책을 설정한 경우 secret scanning을(를) 사용하거나 사용하지 않도록 설정하지 못할 수 있습니다. 자세한 내용은 "엔터프라이즈에 대한 코드 보안 및 분석을 위한 정책 적용"을(를) 참조하세요.

비밀 검사 사용

모든 조직이 소유한 리포지토리. 사용하도록 설정되면 secret scanning은 GitHub 리포지토리에 있는 모든 분기에서 전체 Git 기록의 비밀을 검색합니다. Secret scanning은(는) 문제를 검사하지 않습니다.

조직의 여러 리포지토리에 대해 secret scanning을(를) 동시에 사용하도록 설정할 수도 있습니다. 자세한 내용은 "조직 보호"을(를) 참조하세요.

참고: 엔터프라이즈 계정이 소유한 조직의 경우 엔터프라이즈 소유자는 엔터프라이즈 수준에서 secret scanning을(를) 사용하도록 설정할 수도 있습니다. 자세한 내용은 "엔터프라이즈용 GitHub Advanced Security 기능 관리"을(를) 참조하세요.

리포지토리 관리자는 언제든지 리포지토리에 대해 secret scanning을(를) 사용하지 않도록 선택할 수 있습니다. 자세한 내용은 "리포지토리에 대한 보안 및 분석 설정 관리"을(를) 참조하세요.

-

GitHub Enterprise Server 인스턴스에서 리포지토리의 기본 페이지로 이동합니다.

-

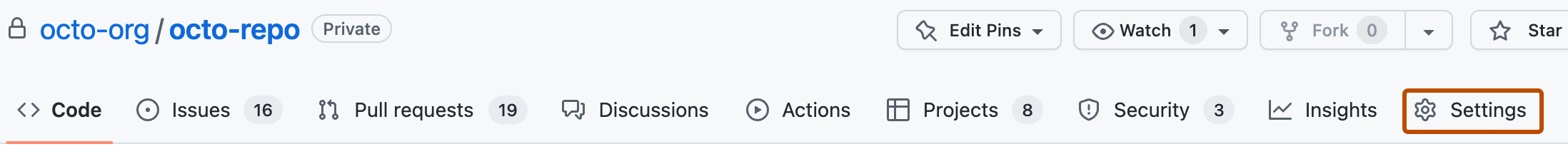

리포지토리 이름 아래에서 Settings(설정)를 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

사이드바의 "보안" 섹션에서 코드 보안 및 분석을 클릭합니다.

-

Advanced Security가 리포지토리에 대해 아직 사용하도록 설정되지 않은 경우 "GitHub Advanced Security" 오른쪽에 있는 사용을 클릭합니다.

-

Advanced Security 활성화의 영향을 검토한 다음, 이 리포지토리에 대해 GitHub Advanced Security 사용을 클릭합니다.

-

Advanced Security를 활성화하면 조직의 설정으로 인해 리포지토리에 대해 secret scanning이 자동으로 활성화될 수 있습니다. "Secret scanning"가 활성화 단추와 함께 표시되는 경우에도 활성화를 클릭하여 secret scanning을 활성화해야 합니다. 비활성화 단추가 표시되면 secret scanning이 이미 활성화된 것입니다.

비밀 검사에 대한 추가 기능 사용

리포지토리의 "코드 보안 및 분석" 설정을 통해 다음 추가 secret scanning 기능을 사용하도록 설정할 수 있습니다.

- 푸시 보호. 자세한 내용은 "리포지토리 및 조직에 대한 푸시 보호" 항목을 참조하세요.

비밀 검사에서 디렉터리 제외

푸시 보호를 사용하는 경우를 포함하여 secret scanning에서 디렉터리를 제외하도록 secret_scanning.yml 파일을 구성할 수 있습니다. 예를 들어 테스트 또는 임의로 생성된 콘텐츠가 포함된 디렉터리를 제외할 수 있습니다.

-

GitHub Enterprise Server 인스턴스에서 리포지토리의 기본 페이지로 이동합니다.

-

파일 목록 위에서 파일 추가 드롭다운을 사용하여 새 파일 만들기를 클릭합니다.

-

파일 이름 필드에 _.github/secret_scanning.yml_을 입력합니다.

-

새 파일 편집에서

paths-ignore:를 입력하고 secret scanning에서 제외할 경로를 입력합니다.paths-ignore: - "foo/bar/*.js"*와 같은 특수 문자를 사용하여 경로를 필터링할 수 있습니다. 필터 패턴에 대한 자세한 내용은 “GitHub Actions에 대한 워크플로 구문”을 참조하세요.참고:

paths-ignore에 1,000개가 넘는 항목이 있는 경우 secret scanning은 검사에서 처음 1,000개의 디렉터리만 제외합니다.secret_scanning.yml이(가) 1 MB보다 크면 secret scanning은(는) 전체 파일을 무시합니다.

secret scanning에서 개별 경고를 무시할 수도 있습니다. 자세한 내용은 "비밀 검사에서 경고 관리"을(를) 참조하세요.