Informationen zur Abhängigkeitsüberprüfung

Die Abhängigkeitsüberprüfung hilft Dir, Abhängigkeitsänderungen und die Sicherheitswirkung dieser Änderungen bei jedem Pull Request zu verstehen. Sie bietet eine leicht verständliche Visualisierung von Abhängigkeitsänderungen mit Rich-Diff auf der Registerkarte „Geänderte Dateien“ eines Pull Requests. Die Abhängigkeitsüberprüfung informiert Dich über:

- Welche Abhängigkeiten hinzugefügt, entfernt oder aktualisiert wurden, sowie die Releasedaten

- Wie viele Projekte diese Komponenten verwenden

- Sicherheitsrisikodaten für diese Abhängigkeiten

Bevor du die Abhängigkeitsüberprüfung in einem privaten oder internen Repository bzw. einem öffentlichen Fork verwenden kannst, musst du das Abhängigkeitsdiagramm aktivieren. Weitere Informationen findest du unter Untersuchen der Abhängigkeiten eines Repositorys.

Die Abhängigkeitsüberprüfung ermöglicht dir, nach „links zu wechseln“. Du kannst die bereitgestellten prädiktiven Informationen verwenden, um Abhängigkeiten mit Sicherheitsrisiken zu erfassen, bevor sie in die Produktion eingehen. Weitere Informationen finden Sie unter Informationen zur Abhängigkeitsüberprüfung.

Du kannst die Abhängigkeitsüberprüfungsaktion verwenden, um Abhängigkeitsüberprüfungen bei Pull Requests in deinem Repository zu erzwingen. Die Abhängigkeitsüberprüfungsaktion prüft deine Pull Requests auf Änderungen bei Abhängigkeiten und gibt einen Fehler aus, wenn neue Abhängigkeiten bekannte Sicherheitsrisiken aufweisen. Die Aktion wird von einem API-Endpunkt unterstützt, der die Abhängigkeiten zwischen zwei Revisionen vergleicht und etwaige Unterschiede meldet.

Weitere Informationen zur Aktion und zum API-Endpunkt findest du in der Dokumentation dependency-review-action und unter REST-API-Endpunkte für die Abhängigkeitsüberprüfung.

Sie können die Abhängigkeitsüberprüfungsaktion so konfigurieren, dass sie Ihren Anforderungen besser entspricht, indem Sie den Typ des Sicherheitsrisikos angeben, das Sie abfangen möchten. Weitere Informationen finden Sie unter Konfigurieren der Abhängigkeitsüberprüfungsaktion.

Überprüfen von Abhängigkeiten in einem Pull Request

-

Klicke unter dem Namen deines Repositorys auf -Pull Requests.

-

Klicke in der Liste der Pull Requests auf den Pull Request, den Du überprüfen möchtest.

-

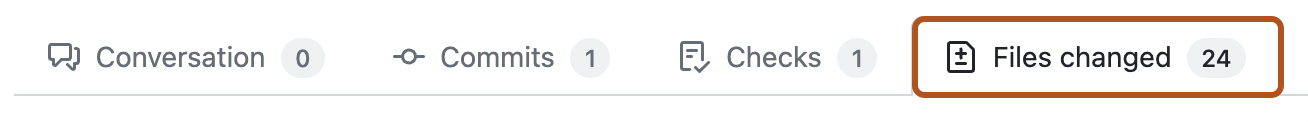

Klicke für den Pull Request auf Dateien geändert.

-

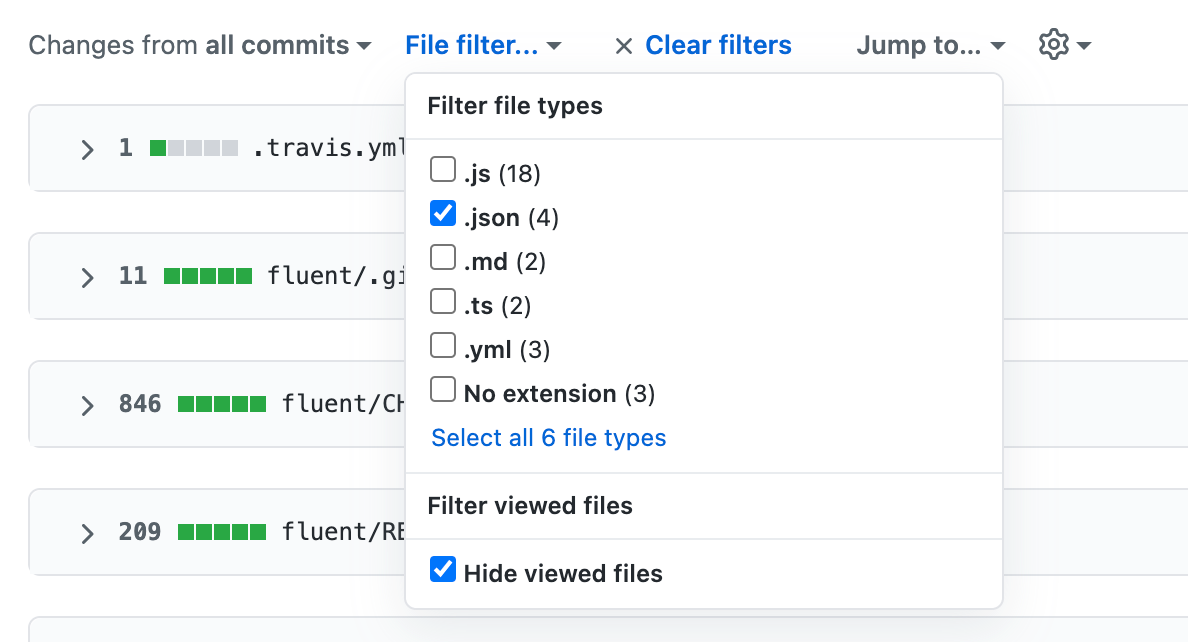

Wenn der Pull Request viele Dateien enthält, verwende das Dropdownmenü Dateifilter, um alle Dateien auszublenden, die keine Abhängigkeiten aufzeichnen. Dadurch wird es einfacher, die Überprüfung auf die Änderungen in den Abhängigkeiten zu konzentrieren.

Die Abhängigkeitsüberprüfung bietet eine klarere Übersicht darüber, was sich in großen Sperrdateien geändert hat, in denen das Quell-Diff standardmäßig nicht gerendert wird.

Note

Rich-Diffs für die Abhängigkeitsüberprüfung sind für committete statische JavaScript-Dateien wie

jquery.jsnicht verfügbar. -

Zeige rechts neben dem Header für eine Manifest- oder Sperrdatei die Abhängigkeitsüberprüfung an, indem du auf klickst.

-

Überprüfe die in der Abhängigkeitsüberprüfung aufgeführten Abhängigkeiten.

Alle hinzugefügten oder geänderten Abhängigkeiten, die Sicherheitsrisiken aufweisen, werden zuerst aufgelistet, sortiert nach Schweregrad und dann nach Abhängigkeitsnamen. Dies bedeutet, dass die Abhängigkeiten mit dem höchsten Schweregrad in einer Abhängigkeitsüberprüfung immer oben liegen. Andere Abhängigkeiten werden alphabetisch nach Abhängigkeitsnamen aufgeführt.

Das Symbol neben jeder Abhängigkeit zeigt an, ob die Abhängigkeit in diesem Pull Request hinzugefügt (), aktualisiert () oder entfernt () wurde.

Diese Informationen umfassen Folgendes:

- Die Version, oder der Versionsbereich der neuen, aktualisierten oder gelöschten Abhängigkeit.

- Für eine bestimmte Version einer Abhängigkeit:

- Das Alter dieser Veröffentlichung der Abhängigkeit.

- Die Anzahl der Projekte, die von dieser Software abhängig sind. Diese Informationen werden aus dem Abhängigkeitsdiagramm abgeleitet. Wenn du die Anzahl der Abhängigen überprüfst, kannst du vermeiden, versehentlich die falsche Abhängigkeit hinzuzufügen.

- Die von dieser Abhängigkeit verwendete Lizenz, wenn diese Informationen verfügbar sind. Dies ist nützlich, wenn du verhindern möchtest, dass Code mit bestimmten Lizenzen in deinem Projekt verwendet wird.

Wenn eine Abhängigkeit ein bekanntes Sicherheitsrisiko aufweist, enthält die Warnmeldung Folgendes:

- Eine kurze Beschreibung des Sicherheitsrisikos.

- Eine CVE- oder GitHub Security Advisories-Identifikationsnummer (Common Vulnerabilities and Exposures oder GHSA). Du kannst auf diese ID klicken, um mehr über das Sicherheitsrisiko zu erfahren.

- Der Schweregrad des Sicherheitsrisikos.

- Die Version der Abhängigkeit, in der das Sicherheitsrisiko behoben wurde. Wenn du einen Pull Request für jemanden überprüfst, bitte den Mitwirkenden, die Abhängigkeit auf die gepatchte Version oder eine spätere Version zu aktualisieren.

-

Du solltest auch das Quell-Diff überprüfen, da es möglicherweise Änderungen an der Manifest- oder Sperrdatei gibt, die keine Abhängigkeiten ändern. Zudem besteht die Möglichkeit, dass Abhängigkeiten verfügbar sind, die GitHub nicht analysieren kann und die daher nicht in der Abhängigkeitsüberprüfung angezeigt werden.

Klicke auf die Schaltfläche , um zur Ansicht für das Quelldiff zurückzukehren.