Hinweis: Dein Websiteadministrator muss secret scanning für Ihre GitHub Enterprise Server-Instance aktivieren, damit du dieses Feature verwenden kannst. Weitere Informationen findest du unter Konfigurieren der Geheimnisüberprüfung für deine Appliance.

Möglicherweise kannst du secret scanning nicht aktivieren oder deaktivieren, wenn ein Unternehmensbesitzer eine Richtlinie auf Unternehmensebene festgelegt hat. Weitere Informationen findest du unter Erzwingen von Richtlinien für die Codesicherheit und -analyse für Unternehmen.

Informationen zum Pushschutz für Repositorys und Organisationen

Bisher hat secret scanning nach einem Push nach Geheimnissen gesucht und Benutzer über kompromittierte Geheimnisse benachrichtigt. Wenn Sie den Pushschutz für Ihre Organisation oder Ihr Repository aktivieren, prüft secret scanning auch Pushnachrichten auf auf unterstützte Geheimnisse. Secret scanning listet alle erkannten Geheimnisse auf, sodass der Autor die Geheimnisse überprüfen und entfernen oder, falls benötigt, die Weitergabe dieser Geheimnisse per Push erlauben kann. Secret scanning kann auch Pushvorgänge auf benutzerdefinierte Muster überprüfen. Weitere Informationen finden Sie unter „Definieren von benutzerdefinierten Mustern für die Geheimnisüberprüfung.“

Wenn Mitwirkende einen Pushschutzblock für ein Geheimnis umgehen, werden in GitHub folgende Schritte ausgeführt:

- Erstellen einer Warnung auf der Registerkarte Sicherheit des Repositorys.

- Hinzufügen des Umgehungsereignisses zum Überwachungsprotokoll

- Senden einer E-Mail-Warnung an Besitzerinnen eines Organisationskontos oder eines persönlichen Kontos, Sicherheitsmanagerinnen und Repositoryadministrator*innen, die das Repository beobachten, die einen Link zum Geheimnis und den Grund enthält, warum es zugelassen wurde

Diese Tabelle zeigt das Verhalten von Warnungen für die einzelnen Methoden, mit denen ein Benutzer einen Pushschutzblock umgehen kann.

| Grund der Umgehung | Warnungsverhalten |

|---|---|

| Wird in Tests verwendet. | GitHub erstellt eine geschlossene Warnung, die als „In Tests verwendet“ aufgelöst wurde. |

| Ist ein falsch positives Ergebnis. | GitHub erstellt eine geschlossene Warnung, die als „False Positive“ aufgelöst wurde. |

| Wird später behoben. | GitHub erstellt eine offene Warnung. |

Du kannst Sicherheitswarnungen überwachen, um festzustellen, wann Benutzer*innen Pushschutzmaßnahmen umgehen und Warnungen generieren. Weitere Informationen findest du unter Prüfen von Sicherheitswarnungen.

Weitere Informationen zu Geheimnissen und Dienstanbietern, für die der Pushschutz unterstützt wird, findest du unter Geheimnisüberprüfungsmuster.

Aktivieren von secret scanning als Pushschutz

Damit du secret scanning als Pushschutz in öffentlichen Repositorys verwenden kannst, muss für das Unternehmen, die Organisation oder das Repository secret scanning aktiviert sein. Weitere Informationen findest du unter Verwalten von GitHub Advanced Security-Features für dein Unternehmen, Verwalten von Sicherheits- und Analyseeinstellungen für deine Organisation, Verwalten von Sicherheits- und Analyseeinstellungen für dein Repository und Informationen zu GitHub Advanced Security.

Organisationsbesitzerinnen, Sicherheitsmanagerinnen und Repositoryadministrator*innen können zudem den Pushschutz für secret scanning über die API aktivieren. Weitere Informationen findest du unter „REST-API-Endpunkte für Repositorys“. Erweitere den Abschnitt „Eigenschaften des security_and_analysis-Objekts“.

Organisationsbesitzer*innen können einen benutzerdefinierten Link bereitstellen, der angezeigt wird, wenn ein Push blockiert wird. Dieser benutzerdefinierte Link kann organisationsspezifische Ressourcen und Ratschläge enthalten, z. B. Anweisungen zur Verwendung eines empfohlenen Tresors für Geheimnisse, oder wer zu Fragen im Zusammenhang mit dem blockierten Geheimnis kontaktiert werden kann.

Unternehmensadministratoren können auch secret scanning als Push-Schutz für das Unternehmen über die API aktivieren oder deaktivieren. Weitere Informationen findest du unter REST-API-Endpunkte für die Sicherheit und Analyse von Enterprise-Code.

Hinweis: Wenn Sie ein Repository mit secret scanning als aktivierten Push-Schutz forken, ist dies nicht standardmäßig für den Fork aktiviert. Die Aktivierung für den Fork ist auf die gleiche Weise möglich wie für ein eigenständiges Repository.

Aktivieren von secret scanning als Pushschutz für dein Repository

-

Klicken Sie in der oberen rechten Ecke von GitHub Enterprise Server auf Ihr Profilfoto und dann auf Unternehmenseinstellungen.

-

Klicken Sie auf der linken Seite der Seite in der Randleiste des Enterprise-Kontos auf Einstellungen.

-

Klicke in der linken Randleiste auf Codesicherheit und -analyse.

-

Klicke unter „Secret scanning“ unter „Pushschutz“ auf Alle aktivieren.

-

Klicken Sie optional auf Automatisch für zu secret scanning hinzugefügte Repositorys aktivieren.

-

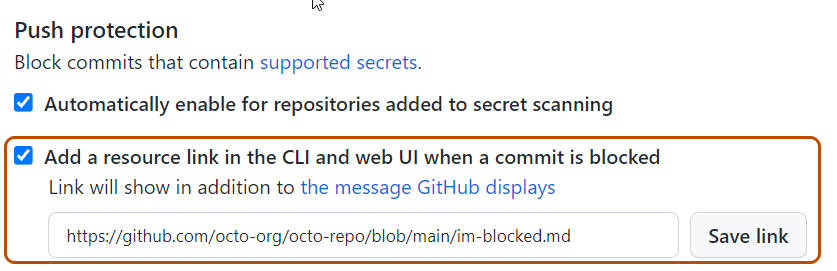

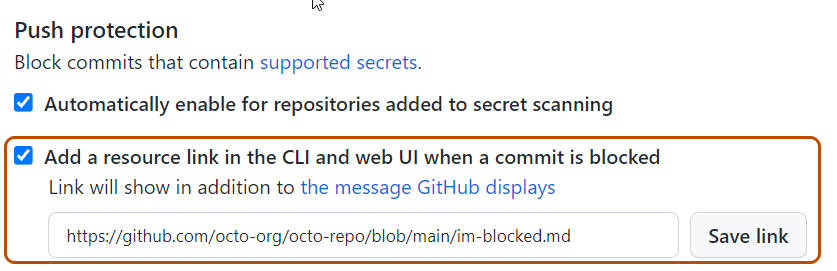

Wenn du optional einen benutzerdefinierten Link in die Meldung einfügen möchtest, die Mitgliedern angezeigt wird, wenn diese versuchen, ein Geheimnis zu pushen, wähle Ressourcenlink in CLI und Webbenutzeroberfläche hinzufügen, wenn ein Commit blockiert ist aus, gib eine URL ein, und klicke auf Link speichern.

Aktivieren von secret scanning als Pushschutz für eine Organisation

Du kannst die Organisationseinstellungsseite für „Codesicherheit und -analyse“ verwenden, um secret scanning als Pushschutz für alle vorhandenen Repositorys in einer Organisation zu aktivieren oder zu deaktivieren.

-

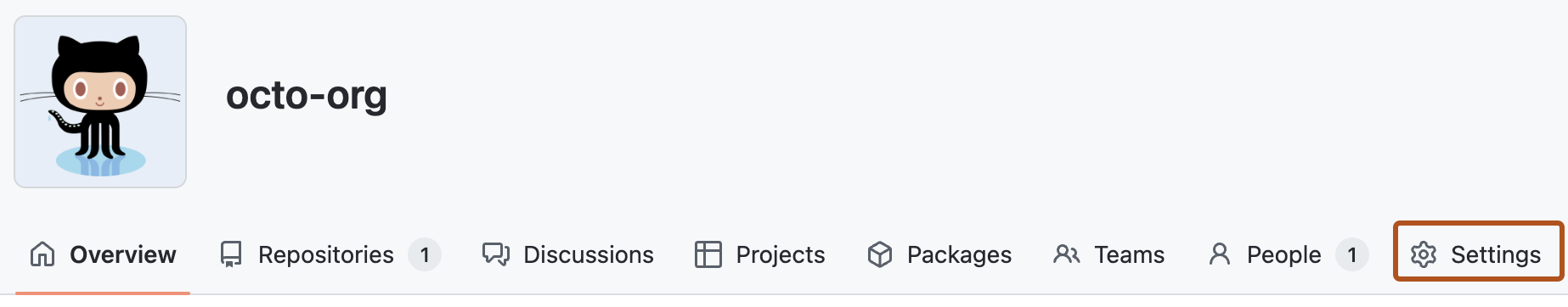

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf die Option Einstellungen. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Sicherheit“ auf der Randleiste auf Codesicherheit und -analyse.

-

Suche unter „Codesicherheit und Analyse“ GitHub Advanced Security".

-

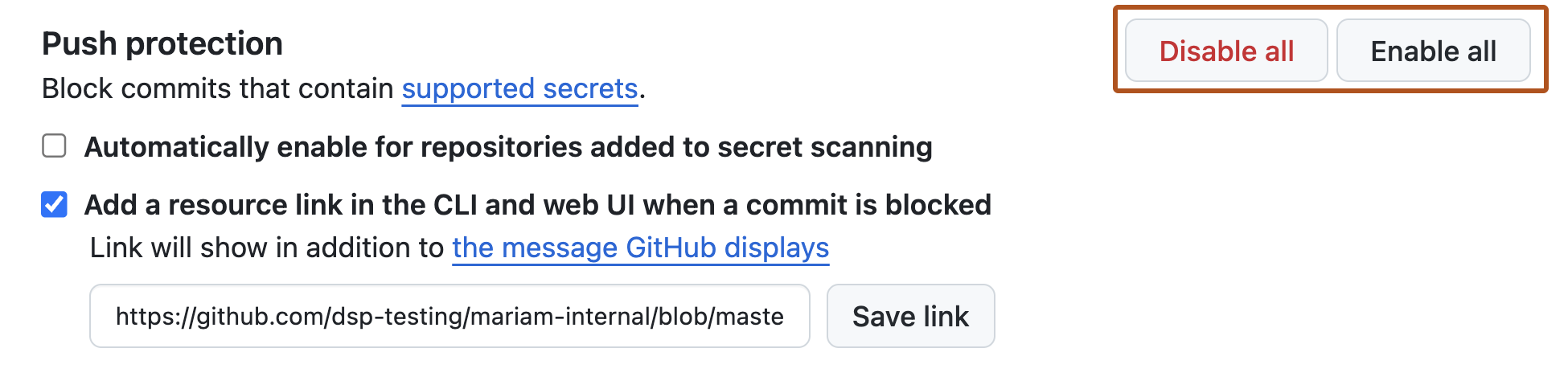

Klicke unter „Secret scanning“ unter „Pushschutz“ auf Alle aktivieren.

-

Klicken Sie optional auf Automatisch für zu secret scanning hinzugefügte Repositorys aktivieren.

-

Wenn du optional einen benutzerdefinierten Link in die Nachricht einfügen möchtest, die Mitgliedern bei dem Versuch zum Pushen eines Geheimnisses angezeigt wird, wähle Ressourcenlink in CLI und Webbenutzeroberfläche hinzufügen, wenn ein Commit blockiert ist aus, gib eine URL ein, und klicke auf Link speichern.

Weitere Informationen zum Aktivieren von Sicherheitsfeatures in einer Organisation findest du unter „Schnellstart für die Sicherung Ihrer Organisation“.

Aktivieren von secret scanning als Pushschutz für ein Repository

-

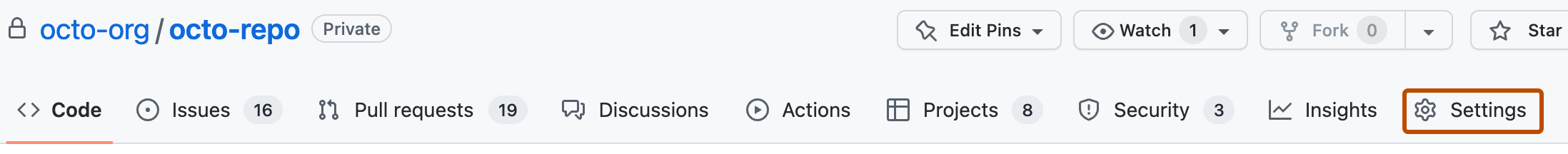

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

-

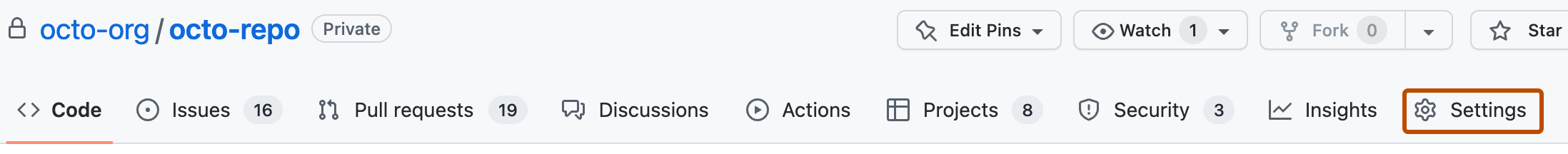

Wähle unter dem Namen deines Repositorys die Option Einstellungen aus. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Sicherheit“ auf der Randleiste auf Codesicherheit und -analyse.

-

Suche unter „Codesicherheit und Analyse“ GitHub Advanced Security".

-

Klicke unter „Secret scanning“ unter „Pushschutz“ auf Aktivieren.

Aktivieren des Pushschutzes für ein benutzerdefiniertes Muster

Du kannst secret scanning als Pushschutz für benutzerdefinierte Muster aktivieren, die auf Unternehmens-, Organisations- oder Repositoryebene gespeichert sind.

Aktivieren des Pushschutzes für ein benutzerdefiniertes Muster, das in einem Unternehmen gespeichert ist

Hinweise:

- Um den Pushschutz für benutzerdefinierte Muster zu aktivieren, muss die secret scanning als Pushschutz auf Unternehmensebene aktiviert werden. Weitere Informationen findest du unter Pushschutz für Repositorys und Organisationen.

- Die Aktivierung des Pushschutzes für häufig vorkommende benutzerdefinierte Muster kann für Mitwirkende störend sein.

Bevor du den Pushschutz für ein benutzerdefiniertes Muster auf Unternehmensebene aktivierst, musst du deine benutzerdefinierten Muster auch mithilfe von Probeläufen testen. Du kannst einen Testlauf nur für Repositorys ausführen, auf die du Administratorzugriff hast. Unternehmensbesitzer*innen, die Zugriff zum Ausführen von Testläufen für ein Repository in einer Organisation wünschen, muss die Rolle „Organisationsbesitzer“ zugewiesen sein. Weitere Informationen findest du unter Verwalten deiner Rolle in einer Organisation, die deinem Unternehmen gehört.

-

Klicken Sie in der oberen rechten Ecke von GitHub Enterprise Server auf Ihr Profilfoto und dann auf Unternehmenseinstellungen.

-

Klicken Sie auf der linken Seite der Seite in der Randleiste des Enterprise-Kontos auf Richtlinien 1. Klicke unter „ Richtlinien“ auf Codesicherheit und -analyse.

-

Klicke unter „Codesicherheit und -analyse“ auf Sicherheitsfeatures. 1. Klicke unter „Secret scanning“ und „Benutzerdefinierte Muster“ bei dem Muster, das du bearbeiten möchtest, auf .

Note

Auf Unternehmensebene kannst du den Push-Schutz nur für benutzerdefinierte Muster bearbeiten und aktivieren, die du erstellt hast.

-

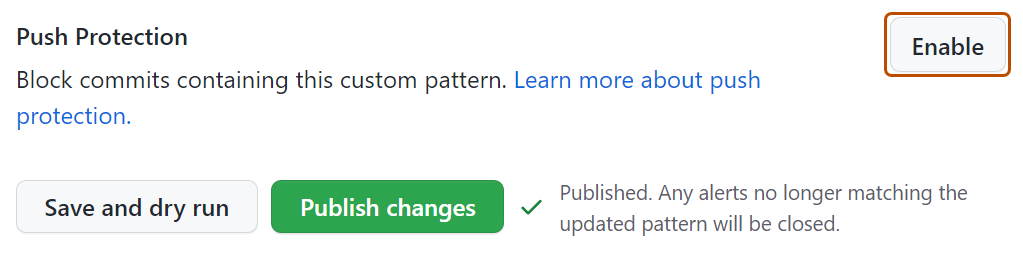

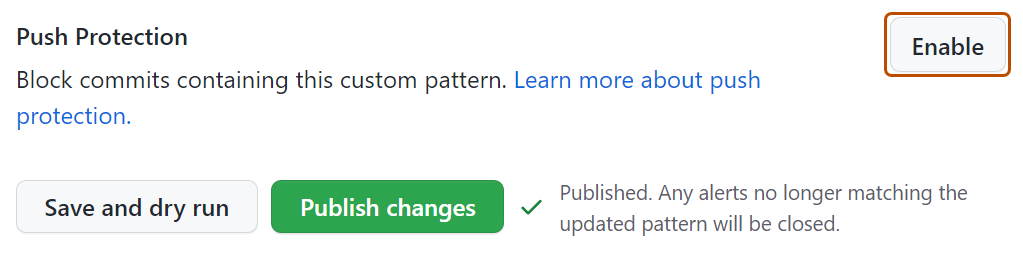

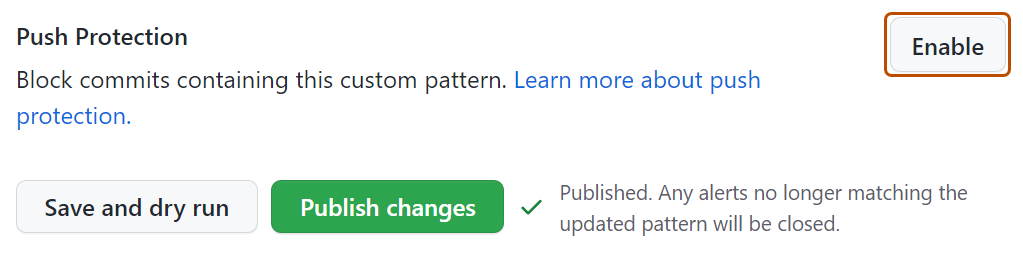

Um den Pushschutz für dein benutzerdefiniertes Muster zu aktivieren, scrolle nach unten zu „Pushschutz“, und klicke auf Aktivieren.

Note

Die Option zum Aktivieren des Pushschutzes ist nur für veröffentlichte Muster sichtbar.

Aktivieren von secret scanning als Pushschutz in einer Organisation für ein benutzerdefiniertes Muster

Bevor du den Pushschutz für ein benutzerdefiniertes Muster auf Organisationsebene aktivierst, musst du sicherstellen, dass du secret scanning für die Repositorys aktivierst, die du in deiner Organisation überprüfen möchtest. Informationen zum Aktivieren von secret scanning für alle Repositorys in deiner Organisation findest du unter Verwalten von Sicherheits- und Analyseeinstellungen für deine Organisation.

-

Wählen Sie in der oberen rechten Ecke von GitHub Ihr Profilfoto aus, und klicken Sie dann auf Ihre Organisationen.

-

Klicke neben der Organisation auf Einstellungen.

-

Klicke im Abschnitt „Sicherheit“ auf der Randleiste auf Codesicherheit und -analyse.

-

Suche unter „Codesicherheit und Analyse“ GitHub Advanced Security".

-

Klicke unter „Secret scanning“ und „Benutzerdefinierte Muster“ bei dem Muster, das du bearbeiten möchtest, auf .

-

Um den Pushschutz für dein benutzerdefiniertes Muster zu aktivieren, scrolle nach unten zu „Pushschutz“, und klicke auf Aktivieren.

Hinweise:

- Die Option zum Aktivieren des Pushschutzes ist nur für veröffentlichte Muster sichtbar.

- Der Pushschutz für benutzerdefinierte Muster wird nur auf Repositorys in deiner Organisation angewendet, bei denen die secret scanning als Pushschutz aktiviert ist. Weitere Informationen findest du unter Pushschutz für Repositorys und Organisationen.

- Die Aktivierung des Pushschutzes für häufig vorkommende benutzerdefinierte Muster kann für Mitwirkende störend sein.

Aktivieren von secret scanning als Pushschutz in einem Repository für ein benutzerdefiniertes Muster

Bevor du den Pushschutz für ein benutzerdefiniertes Muster auf Repositoryebene aktivierst, musst du das benutzerdefinierte Muster für das Repository definieren und im Repository testen. Weitere Informationen findest du unter Definieren von benutzerdefinierten Mustern für die Geheimnisüberprüfung.

-

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

-

Wähle unter dem Namen deines Repositorys die Option Einstellungen aus. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Sicherheit“ auf der Randleiste auf Codesicherheit und -analyse.

-

Suche unter „Codesicherheit und Analyse“ GitHub Advanced Security".

-

Klicke unter „Secret scanning“ und „Benutzerdefinierte Muster“ bei dem Muster, das du bearbeiten möchtest, auf .

-

Um den Pushschutz für dein benutzerdefiniertes Muster zu aktivieren, scrolle nach unten zu „Pushschutz“, und klicke auf Aktivieren.

Note

Die Option zum Aktivieren des Pushschutzes ist nur für veröffentlichte Muster sichtbar.