Anzeigen der Warnungen für ein Repository

Jeder mit Leseberechtigung für ein Repository kann code scanning-Anmerkungen zu Pull Requests anzeigen. Weitere Informationen findest du unter Filtern von Codescanbenachrichtigungen in Pull-Anforderungen.

du benötigst Schreibberechtigungen, um eine Zusammenfassung aller Warnungen für ein Repository auf der Registerkarte Sicherheit anzuzeigen.

Standardmäßig wird die code scanning-Seite mit Warnungen so gefiltert, dass nur Warnungen für den Standardbranch des Repositorys angezeigt werden.

-

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

-

Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

-

Klicken Sie in der Randleiste auf Code scanning.

-

Verwende optional das Feld für die Freitextsuche oder die Einblendmenüs, um Warnungen zu filtern. Du kannst beispielsweise nach dem Tool filtern, das zum Identifizieren von Warnungen verwendet wurde.

-

Klicke unter „Code scanning“ auf die Warnung, die du dir näher ansehen möchtest, um die Seite mit den detaillierten Warnungsinformationen anzuzeigen. Der Status und die Details auf der Warnungsseite spiegeln nur den Status der Warnung für den Standardbranch des Repositorys wider, auch wenn die Warnung in anderen Branches vorhanden ist. Du kannst den Status der Warnung für nicht standardmäßigen Branches im Abschnitt Betroffene Branches rechts auf der Warnungsseite sehen. Wenn eine Warnung im Standardbranch nicht vorhanden ist, wird der Status der Warnung als „in Pull Request“ oder „in Branch“ in grau angezeigt.

-

Wenn die Warnung auf ein Problem mit dem Datenfluss hinweist, klicke optional auf Show paths (Pfade anzeigen), um den Pfad von der Datenquelle zur Senke anzuzeigen, in der sie verwendet wird.

-

Warnungen aus der CodeQL-Analyse beinhalten eine Beschreibung des Problems. Klicke auf Mehr anzeigen, um weitere Informationen dazu anzuzeigen, wie du den Code korrigierst.

Weitere Informationen findest du unter Informationen zu Codeüberprüfungswarnungen.

Hinweis: Informationen zur letzten Ausführung der code scanning-Analyse findest du auf der Seite mit dem Toolstatus. Weitere Informationen findest du unter Informationen zur Toolstatusseite für die Codeüberprüfung.

Filtern von code scanning-Warnungen

Du kannst die Warnungen filtern, die in der Ansicht für code scanning-Warnungen angezeigt werden. Dies ist nützlich, wenn viele Warnungen vorhanden sind, da du dich auf einen bestimmten Warnungstyp konzentrieren kannst. Es gibt einige vordefinierte Filter und einen Bereich von Schlüsselwörtern, mit denen du die Liste der angezeigten Warnungen verfeinern kannst.

Wenn du ein Schlüsselwort aus einer Dropdownliste auswählst oder in das Suchfeld eingibst, werden nur Werte mit Ergebnissen angezeigt. Dadurch kannst du Filter vermeiden, die zu keinen Ergebnissen führen.

Wenn du mehrere Filter eingibst, werden in der Ansicht Warnungen angezeigt, die mit allen festgelegten Filtern übereinstimmen. Beispielsweise werden mit is:closed severity:high branch:main nur geschlossene Warnungen mit hohem Schweregrad angezeigt, die im main-Branch vorhanden sind. Die Ausnahme sind Filter im Zusammenhang mit Referenzen (ref, branch und pr): Mit is:open branch:main branch:next werden geöffnete Warnungen aus dem main-Branch und dem next-Branch angezeigt.

Beachte, dass, wenn du nach Warnungen in einem Nicht-Standardbranch gefiltert hast, dieselben Warnungen aber im Standardbranch vorhanden sind, die Warnungsseite für eine bestimmte Warnung trotzdem nur den Status der Warnung im Standardbranch anzeigt, auch wenn dieser Status mit dem Status in einem Nicht-Standardbranch in Widerspruch steht. So kann eine Warnung, die in der Liste „Offen“ in der Warnungsübersicht für branch-x auftaucht, auf der Warnungsseite den Status „Behoben“ haben, wenn die Warnung im Standardbranch bereits behoben ist. Du kannst den Status der Warnung für den Branch, den du gefiltert hast, im Abschnitt Betroffene Branches auf der rechten Seite der Warnungsseite einsehen.

Du kannst dem tag Filter - voranstellen, um Ergebnisse mit diesem Tag auszuschließen. -tag:style zeigt beispielsweise nur Warnungen an, die nicht über das style-Tag verfügen.

Beschränken von Ergebnissen nur auf Anwendungscode

Du kannst den Filter „Nur Warnungen im Anwendungscode“ oder autofilter:true-Schlüsselwort und -Wert verwenden, um Ergebnisse auf Warnungen im Anwendungscode einzuschränken. Weitere Informationen zu den Codetypen, die automatisch als Nicht-Anwendungscode bezeichnet werden, findest du unter Informationen zu Codeüberprüfungswarnungen.

Durchsuchen von code scanning-Warnungen

Du kannst die Liste der Warnungen durchsuchen. Dies ist zum Beispiel nützlich, wenn es eine große Anzahl von Warnungen im Repository gibt oder wenn du den genauen Namen für eine Warnung nicht kennst. Die Freitextsuche wird von GitHub Enterprise Server anhand folgender Parameter durchgeführt:

- Der Name der Warnung

- Die Warnungsdetails (dies umfasst auch die Informationen, die standardmäßig im reduzierbaren Abschnitt Mehr anzeigen ausgeblendet sind)

| Unterstützte Suche | Syntaxbeispiel | Ergebnisse |

|---|---|---|

| Einzelwortsuche | injection | Gibt alle Warnungen zurück, die das Wort injection enthalten |

| Suche nach mehreren Wörtern | sql injection | Gibt alle Warnungen zurück, die das Wort sql oder injection enthalten |

| Suchen nach genauen Übereinstimmungen (doppelte Anführungszeichen verwenden) | "sql injection" | Gibt alle Warnungen zurück, die die genaue Wortgruppe sql injection enthalten |

| OR-Suche | sql OR injection | Gibt alle Warnungen zurück, die das Wort sql oder injection enthalten |

| AND-Suche | sql AND injection | Gibt alle Warnungen zurück, die sowohl das Wort sql als auch das Wort injection enthalten |

Tipps:

- Die Suche nach mehreren Wörtern entspricht einer OR-Suche.

- Bei der AND-Suche werden Ergebnisse zurückgegeben, in denen die Suchbegriffe an beliebiger Stelle ungeachtet der Reihenfolge im Warnungsnamen oder in den Warnungsdetails gefunden werden.

- Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

- Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

- Klicken Sie in der Randleiste auf Code scanning.

- Gib rechts neben dem Dropdownmenü Filter im Feld für die Freitextsuche die Schlüsselwörter ein, nach denen gesucht werden soll.

- Drücke die EINGABETASTE. Die Liste der Warnungen enthält die geöffneten code scanning-Warnungen, die den Suchkriterien entsprechen.

Beheben einer Warnung

Alle Benutzer mit Schreibberechtigung für ein Repository können eine Warnung beheben, indem sie eine Korrektur am Code committen. Wenn im Repository die Ausführung von code scanning für Pull Requests geplant ist, ist es am besten, einen Pull Request mit der Korrektur auszulösen. Dadurch wird eine code scanning-Analyse der Änderungen ausgelöst und getestet, ob durch die Korrektur neue Probleme entstehen. Weitere Informationen finden Sie unter Anpassen des erweiterten Setups für das Codescanning und unter Filtern von Codescanbenachrichtigungen in Pull-Anforderungen.

Wenn du über Schreibberechtigungen für ein Repository verfügst, kannst du behobene Warnungen anzeigen, indem du die Zusammenfassung von Warnungen anzeigen und auf Geschlossen klickst. Weitere Informationen findest du unter Anzeigen der Warnungen für ein Repository. In der Liste „Geschlossen“ werden behobene Warnungen und solche Warnungen angezeigt, die Benutzer verworfen haben.

Du kannst die Freitextsuche oder die Filter nutzen, um eine Teilmenge der Warnungen anzuzeigen und dann alle übereinstimmenden Warnungen als geschlossen markieren.

Warnungen können in einem Branch behoben werden, aber nicht in einem anderen. Du kannst den Filter „Branch“ in der Zusammenfassung der Warnungen verwenden, um zu überprüfen, ob eine Warnung in einem bestimmten Branch behoben ist.

Beachte, dass, wenn du nach Warnungen in einem Nicht-Standardbranch gefiltert hast, dieselben Warnungen aber im Standardbranch vorhanden sind, die Warnungsseite für eine bestimmte Warnung trotzdem nur den Status der Warnung im Standardbranch anzeigt, auch wenn dieser Status mit dem Status in einem Nicht-Standardbranch in Widerspruch steht. So kann eine Warnung, die in der Liste „Offen“ in der Warnungsübersicht für branch-x auftaucht, auf der Warnungsseite den Status „Behoben“ haben, wenn die Warnung im Standardbranch bereits behoben ist. Du kannst den Status der Warnung für den Branch, den du gefiltert hast, im Abschnitt Betroffene Branches auf der rechten Seite der Warnungsseite einsehen.

Hinweis: Wenn du code scanning mit mehreren Konfigurationen ausführst, wird die gleiche Warnung manchmal von mehreren Konfigurationen generiert. Wenn du nicht alle Konfigurationen regelmäßig ausführst, werden möglicherweise Warnungen angezeigt, die in einer Konfiguration behoben sind, aber nicht in einer anderen. Diese veralteten Konfigurationen und Warnungen können aus einem Branch entfernt werden. Weitere Informationen findest du unter Entfernen veralteter Konfigurationen und Warnungen aus einem Branch.

Schließen von Warnungen

Es gibt zwei Möglichkeiten zum Schließen einer Warnung. Du kannst das Problem im Code beheben oder die Warnung verwerfen.

Das Verwerfen einer Warnung ist eine Möglichkeit, eine Warnung zu schließen, die deiner Meinung nach nicht behandelt werden muss. Beispielsweise liegt ein Fehler in Code vor, der nur zum Testen verwendet wird, oder der Aufwand zum Beheben des Fehlers ist höher als der potenzielle Vorteil der Verbesserung des Codes. Du kannst Warnungen aus code scanning-Anmerkungen im Code oder auf der Registerkarte Sicherheit in der Zusammenfassungsliste schließen.

Wenn du eine Warnung verwirfst, passiert Folgendes:

- Sie wird in allen Branches geschlossen.

- Die Warnung wird aus den aktuellen Warnungen für dein Projekt entfernt.

- Die Warnung wird in der Zusammenfassung der Warnungen in die Liste „Geschlossen“ verschoben, aus der du die Warnung bei Bedarf erneut öffnen kannst.

- Der Grund für das Schließen der Warnung wird aufgezeichnet.

- Optional kannst du eine Schließung kommentieren, um den Kontext des Schließens einer Warnung aufzuzeichnen.

- Wenn code scanning das nächste Mal ausgeführt wird, wird durch denselben Code keine Warnung mehr generiert.

So schließen Sie Warnungen:

-

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

-

Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

-

Klicken Sie in der Randleiste auf Code scanning.

-

Wenn du eine Warnung verwerfen möchtest, ist es wichtig, die Warnung zunächst zu begutachten, damit du den richtigen Grund zum Verwerfen auswählen kannst. Klicke auf die Warnung, die du begutachten möchtest.

-

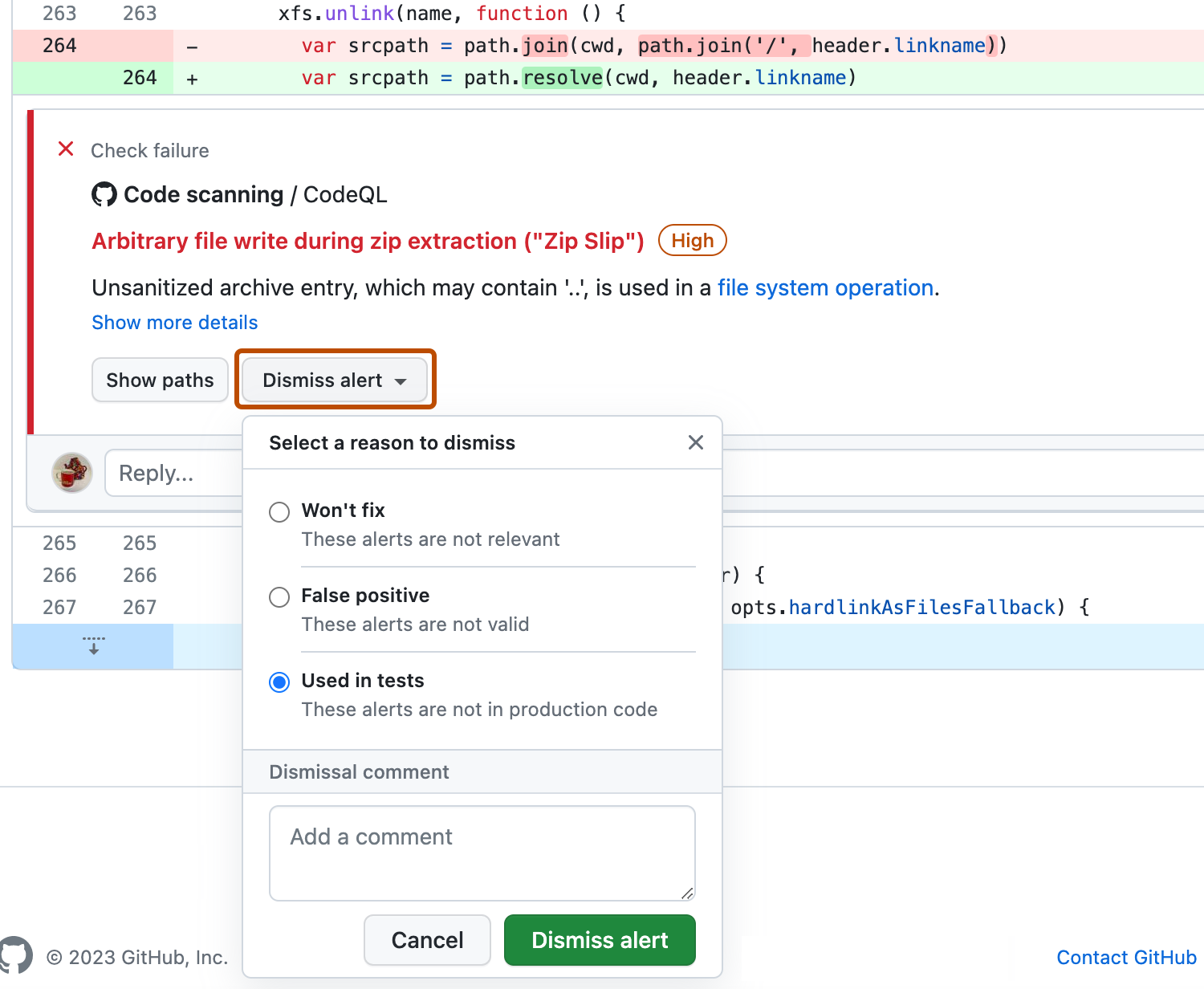

Überprüfe die Warnung. Klicke dann auf Warnung schließen, und wähle einen Grund für das Schließen der Warnung aus, oder gib einen Grund ein.

Es ist wichtig, den entsprechenden Grund aus dem Dropdownmenü auszuwählen, weil sich dies darauf auswirken kann, ob eine Abfrage weiterhin in zukünftigen Analysen berücksichtigt wird. Optional kannst du eine Zurückweisung kommentieren, um den Kontext der Zurückweisung einer Warnung aufzuzeichnen. Der Kommentar zur Zurückweisung wird zur Zeitleiste der Warnung hinzugefügt und kann bei Prüfungen und Berichterstellungen als Begründung verwendet werden. Du kannst einen Kommentar über die REST-API für die Codeüberprüfung abrufen oder festlegen. Der Kommentar ist in

dismissed_commentfür den Endpunktalerts/{alert_number}enthalten. Weitere Informationen finden Sie unter REST-API-Endpunkte für die Codeüberprüfung.Wenn du eine CodeQL-Warnung als False Positive-Ergebnis schließt, z. B. weil der Code eine nicht unterstützte Bereinigungsbibliothek verwendet, solltest du zum CodeQL-Repository beitragen und die Analyse verbessern. Weitere Informationen zu CodeQL findest du unter Beitragen zu CodeQL.

Gleichzeitiges Verwerfen mehrerer Warnungen

Wenn ein Projekt mehrere Warnungen aufweist, die du aus demselben Grund verwerfen möchtest, kannst du die Warnungen in der Zusammenfassung der Warnungen mithilfe einer Massenaktion verwerfen. Normalerweise musst du die Liste filtern und dann alle übereinstimmenden Warnungen verwerfen. Beispiel: Du musst alle aktuellen Warnungen im Projekt schließen, die mit einem Tag für ein bestimmtes CWE-Sicherheitsrisiko (Common Weakness Enumeration) versehen wurden.

Erneutes Öffnen geschlossener Warnungen

Wenn du eine Warnung schließt, aber später feststellst, dass du die Warnung beheben musst, kannst du sie erneut öffnen und das Problem mit dem Code beheben. Zeige die Liste der geschlossenen Warnungen an, suche die Warnung, zeige sie an, und öffne sie erneut. Du kannst die Warnung dann auf die gleiche Weise wie jede andere Warnung beheben.

Entfernen veralteter Konfigurationen und Warnungen aus einem Branch

Möglicherweise verfügst du über mehrere Codeüberprüfungskonfigurationen für ein einzelnes Repository. Bei der Ausführung können mehrere Konfigurationen dieselbe Warnung generieren. Wenn die Konfigurationen zusätzlich nach unterschiedlichen Zeitplänen ausgeführt werden, können die Warnungsstatus für unregelmäßige oder abgelaufene Konfigurationen veraltet sein. Weitere Informationen zu Warnungen aus mehreren Konfigurationen findest du unter Informationen zu Codeüberprüfungswarnungen.

-

Navigiere auf Ihre GitHub Enterprise Server-Instance zur Hauptseite des Repositorys.

-

Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

-

Klicken Sie in der Randleiste auf Code scanning.

-

Klicke unter „Code scanning“ auf eine code scanning-Warnung.

-

Klicke im Abschnitt „Betroffene Branches“ in der Randleiste auf den gewünschten Branch.

-

Überprüfe im Dialogfeld „Konfigurationen analysieren“ die Details der Konfigurationen, die diese Warnung für den ausgewählten Branch gemeldet haben. Um eine unerwünschte Konfiguration für den gewünschten Branch zu löschen, klicke auf .

Wenn du eine Konfiguration versehentlich gelöscht hast, klicke auf Abbrechen, damit die Änderungen nicht angewendet werden.

-

Nachdem du unerwünschte Konfigurationen entfernt hast und bestätigt hast, dass die erwarteten Konfigurationen angezeigt werden, klicke auf Änderungen speichern.

Wenn du deine Änderungen nach dem versehentlichen Löschen einer Konfiguration speicherst, führe die Konfiguration erneut aus, um die Warnung zu aktualisieren. Weitere Informationen zum erneuten Ausführen von Konfigurationen, die GitHub Actions verwenden, findest du unter Erneutes Ausführen von Workflows und Jobs.

Hinweise:

- Wenn du alle code scanning-Konfigurationen für den Standardbranch deines Repositorys entfernst, verbleibt der Standardbranch in der Randleiste „Betroffene Branches“, wird aber nicht von Konfigurationen analysiert.

- Wenn du alle code scanning-Konfigurationen für einen anderen Branch als den Standardbranch deines Repositorys entfernst, wird dieser Branch aus der Randleiste „Betroffene Branches“ entfernt.

Überwachen von Antworten auf code scanning-Warnungen

Du kannst die Aktionen, die als Reaktion auf code scanning-Warnungen ergriffen wurden, mit GitHub-Tools überprüfen. Weitere Informationen findest du unter Prüfen von Sicherheitswarnungen.