Versão do artigo: Enterprise Server 2.17

Sobre a verificação de assinatura de commit

Usando GPG ou S/MIME, você pode assinar tags e commits localmente. Esses commits ou tags são marcados como verificados no GitHub Enterprise para que outras pessoas tenham a segurança de que as alterações vêm de uma fonte confiável.

Sobre a verificação de assinatura de commit

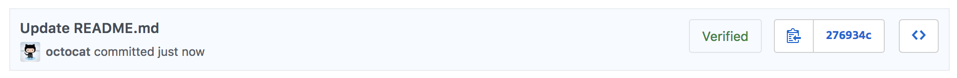

Você pode assinar commits e tags localmente para que outras pessoas possam verificar se seu trabalho tem origem em uma fonte confiável. Se um commit ou uma tag tiver uma assinatura GPG ou S/MIME que possa ser verificada de maneira criptográfica, o GitHub Enterprise marcará o commit ou tag como verificado.

Se um commit ou uma tag tiver uma assinatura que não possa ser verificada, o GitHub Enterprise marcará o commit ou a tag como não verificado(a).

Os administradores do repositório podem impor a assinatura de commit obrigatória em um branch para bloquear todos os commits que não estejam assinados e verificados. Para obter mais informações, consulte "Sobre a assinatura de commit obrigatória".

Você pode conferir o status de verificação de seus commits ou tags assinados no GitHub Enterprise e ver por que as assinaturas de commit podem não ter sido verificadas. Para obter mais informações, consulte "Conferir o status de verificação da assinatura de commit ou tag".

Verificação da assinatura de commit GPG

É possível usar GPG para assinar commits com uma chave GPG que você mesmo gera.

O GitHub Enterprise usa bibliotecas OpenPGP para confirmar se seus commits e tags assinados localmente são criptograficamente verificáveis em relação a uma chave pública que você adicionou à sua conta do GitHub Enterprise.

Para assinar commits usando GPG e para que esses commits sejam verificados no GitHub Enterprise, siga estas etapas:

- Verificar se há chaves GPG existentes

- Gerar uma nova chave GPG

- Adicionar uma nova chave GPG à sua conta do GitHub

- Informar o Git sobre a chave de assinatura

- Assinar commits

- Assinar tags

Verificação da assinatura de commit S/MIME

Você pode usar S/MIME para assinar commits com uma chave X.509 emitida pela organização.

O GitHub Enterprise usa o pacote Debian ca-certificates, a mesma loja confiável usada pelos navegadores Mozilla, para confirmar se seus commits e tags localmente assinados são criptograficamente verificáveis em uma chave pública em um certificado raiz confiável.

Note: S/MIME signature verification is available in Git 2.19 or later. To update your version of Git, see the Git website.

Para assinar commits usando S/MIME e para que esses commits sejam verificados no GitHub Enterprise, siga estas etapas:

Não é preciso fazer upload da chave pública no GitHub Enterprise.