Sobre o uso de conjuntos de regras para proteção contra mesclagem do code scanning

Note

- A proteção contra mesclagem com conjuntos de regras não está relacionada a verificações de status. Para obter mais informações sobre verificações de status, confira Sobre verificações de status.

- A proteção de mesclagem com conjuntos de regras não se aplicará a grupos de filas de mesclagem ou a solicitações pull do Dependabot analisadas pela configuração padrão.

Você pode usar conjuntos de regras para evitar que pull requests sejam mesclados quando uma das seguintes condições for atendida:

-

Uma ferramenta necessária encontrou um alerta do code scanning de uma gravidade definida em um conjunto de regras.

-

Uma análise de ferramenta necessária do code scanning ainda está em andamento.

-

Uma ferramenta necessária do code scanning não está configurada para o repositório.

Normalmente, você deve usar conjuntos de regras destinados a branches de recursos de longa duração, em que gostaria de garantir que o código seja analisado antes que pull requests possam ser mescladas.

Configurar uma regra de code scanning não habilitará a code scanning automaticamente. Para saber mais sobre como habilitar a verificação de código, confira Como definir a configuração padrão da verificação de código.

Para obter mais informações sobre os alertas do code scanning confira Sobre alertas de digitalização de códigos.

Você pode definir a proteção contra mesclagem com conjuntos de regras nos níveis de repositório ou de e para repositórios definidos com configuração padrão ou configuração avançada. Você também pode usar a API REST para definir a proteção contra mesclagem com conjuntos de regras.

Para saber mais sobre os conjuntos de regras, confira Sobre os conjuntos de regras.

Criar um conjunto de regras de proteção contra mesclagem para um repositório

-

Em GitHub, acesse a página principal do repositório.

-

Abaixo do nome do repositório, clique em Configurações. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na barra lateral esquerda, em "Código e automação", clique em Regras e em Conjuntos de regras.

-

Clique em Novo conjunto de regras.

-

Para criar um conjunto de regras direcionado a branches, clique em Novo conjunto de regras de branch.

-

Em "Nome do conjunto de regras", digite um nome para o conjunto de regras.

-

Opcionalmente, para alterar o status de imposição padrão, clique em Desabilitado e selecione um status de imposição. Para obter mais informações sobre os status de imposição, confira Sobre os conjuntos de regras.

-

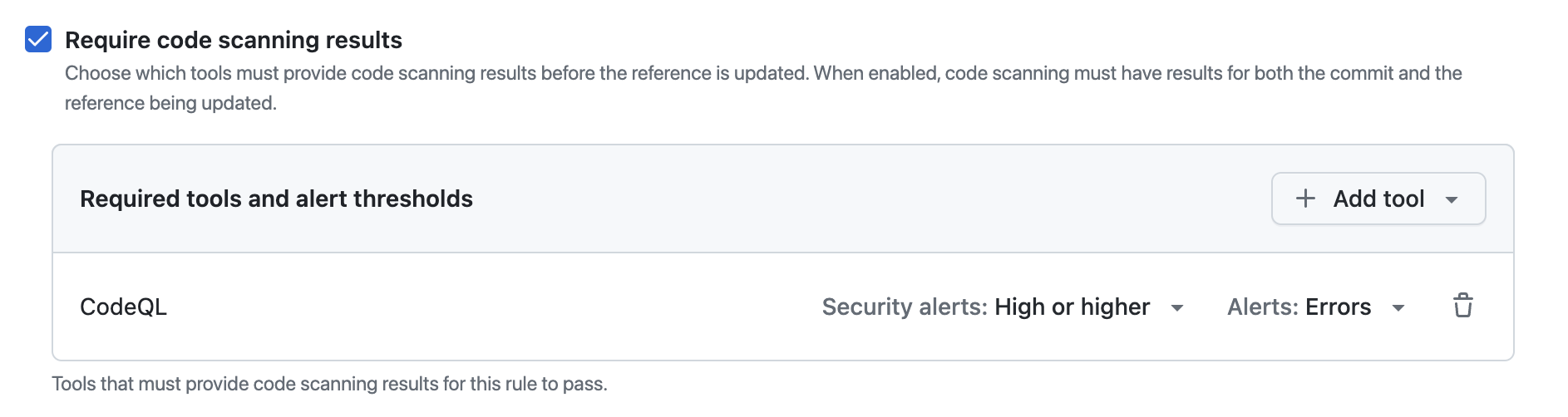

Em "Proteções de ramificação", selecione Exigir resultados do code scanning.

-

Em "Required tools and alert thresholds", clique em Add tool e selecione uma ferramenta de code scanning no menu suspenso. Por exemplo, "CodeQL".

-

Ao lado do nome de uma ferramenta do code scanning:

- Clique em Alertas e selecione um dos seguintes: Nenhum, Erros, Erros e Avisos ou Todos.

- Clique em Alertas de segurança e selecione um dos seguintes: Nenhum, Crítico, Alto ou superior, Médio ou superior ou Todos.

Para obter mais informações sobre a gravidade do alerta e os níveis de severidade de segurança, consulte Sobre alertas de digitalização de códigos.

Para obter mais informações sobre como gerenciar conjuntos de regras em um repositório, confira Como gerenciar conjuntos de regras de um repositório.

Criar um conjunto de regras de proteção contra mesclagem para todos os repositórios de uma organização

-

No canto superior direito de GitHub, selecione sua foto de perfil e selecione Suas organizações.

-

Ao lado da organização, clique em Configurações.

-

Na barra lateral esquerda, na seção "Código, planejamento e automação", clique em Repositório e em Conjuntos de regras.

-

Clique em Novo conjunto de regras.

-

Para criar um conjunto de regras direcionado a branches, clique em Novo conjunto de regras de branch.

-

Em "Nome do conjunto de regras", digite um nome para o conjunto de regras.

-

Opcionalmente, para alterar o status de imposição padrão, clique em Desabilitado e selecione um status de imposição. Para obter mais informações sobre os status de imposição, confira Sobre os conjuntos de regras.

-

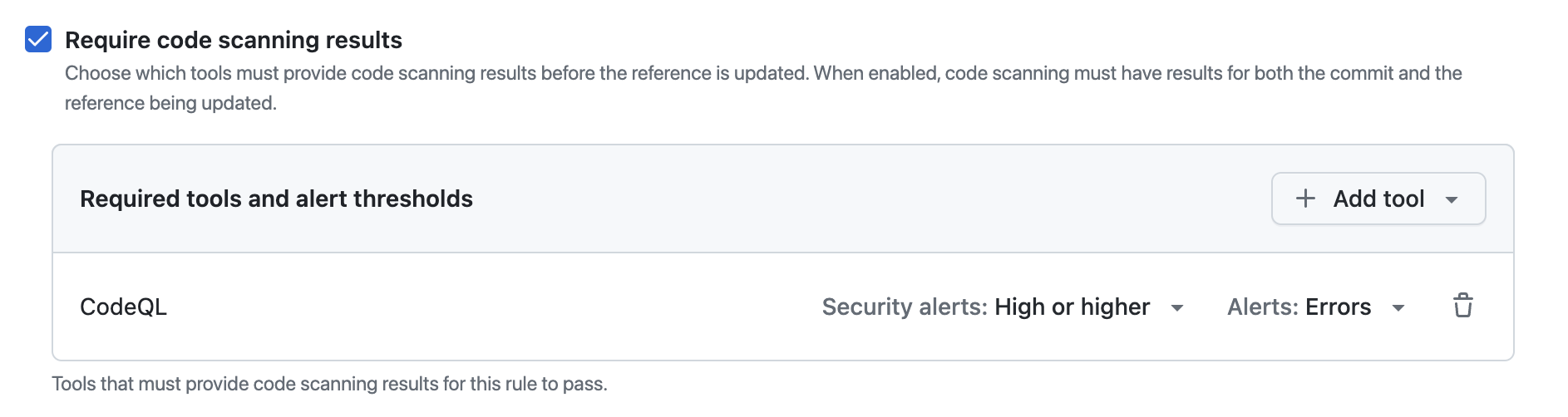

Em "Proteções de ramificação", selecione Exigir resultados do code scanning.

-

Em "Required tools and alert thresholds", clique em Add tool e selecione uma ferramenta de code scanning no menu suspenso. Por exemplo, "CodeQL".

-

Ao lado do nome de uma ferramenta do code scanning:

- Clique em Alertas e selecione um dos seguintes: Nenhum, Erros, Erros e Avisos ou Todos.

- Clique em Alertas de segurança e selecione um dos seguintes: Nenhum, Crítico, Alto ou superior, Médio ou superior ou Todos.

Para obter mais informações sobre a gravidade do alerta e os níveis de severidade de segurança, consulte Sobre alertas de digitalização de códigos.

Para obter mais informações sobre como gerenciar conjuntos de regras para repositórios em uma organização, confira Como gerenciar conjuntos de regras para repositórios na sua organização.

Criar um conjunto de regras de proteção contra mesclagem com a API REST

Você pode usar a API REST para criar um conjunto de regras com a regra code_scanning, que permite definir ferramentas específicas e definir limites de alerta. Para saber mais, confira Pontos de extremidade da API REST para regras.