Ao usar o LDAP ou autenticação integrada, a autenticação de dois fatores será compatível em sua instância do GitHub Enterprise Server. Os administradores da organização podem exigir que os integrantes habilitem a autenticação de dois fatores.

Quando usar SAML ou CAS, a autenticação de dois fatores não é suportada ou gerenciada no appliance do GitHub Enterprise Server, mas pode ser suportada pelo provedor de autenticação externa. A aplicação da autenticação de dois fatores em organizações não está disponível. Para obter mais informações sobre a aplicação da autenticação de dois fatores nas organizações, consulte "Requiring two-factor authentication in your organization."

Para obter mais informações, consulte "Sobre a autenticação de dois fatores".

Requisitos para exigir a autenticação de dois fatores

Antes de poder exigir que os integrantes da organização e colaboradores externos usem 2FA, você deve habilitar a autenticação de dois fatores na sua própria conta pessoal.

Avisos:

- Se você exigir autenticação de dois fatores, os integrantes e colaboradores externos (incluindo contas bot) que não utilizem 2FA serão removidos da organização e perderão acesso aos repositórios dela, inclusive às bifurcações de repositórios privados. Se esses integrantes/colaboradores habilitarem a 2FA em suas contas pessoais dentro de três meses após serem removidos da organização, você poderá restabelecer suas configurações e privilégios de acesso.

- Se a 2FA for obrigatória, integrantes da organização ou colaboradores externos que a desabilitarem serão automaticamente removidos da organização.

- Se você for o único proprietário de uma organização que exige autenticação de dois fatores, não poderá desabilitar a 2FA na sua conta pessoal sem desabilitar a autenticação de dois fatores obrigatória na organização.

Antes de exigir o uso da autenticação de dois fatores, é recomendável notificar os integrantes da organização e os colaboradores externos, pedindo que eles configurem 2FA nas contas deles. Na guia People (Pessoas) da organização, é possível ver se os integrantes e colaboradores externos já usam 2FA.

-

No canto superior direito de GitHub Enterprise Server, clique na sua foto de perfil e, em seguida, clique em Seu perfil.

-

No lado esquerdo da página do seu perfil, em "Organizações", clique no ícone da sua organização.

-

No nome da sua organização, clique em Settings.

-

Na barra lateral esquerda, clique em Security (Segurança).

-

Em "Authentication", selecione Exigir autenticação de dois fatores para todos da sua organização e clique em Salvar.

-

Se solicitado, leia as informações sobre membros e colaboradores externos que serão removidos da organização. Digite o nome da sua organização para confirmar a alteração e clique em Remover membros & exigir autenticação de dois fatores.

Exibir pessoas removidas da organização

Para ver as pessoas que foram removidas automaticamente da organização por motivo de não conformidade à sua solicitação da autenticação de dois fatores, você pode pesquisar o log de auditoria usando reason:two_factor_requirement_non_compliance no campo de pesquisa.

-

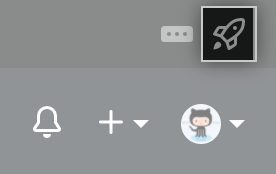

No canto superior esquerdo de qualquer página, clique em .

-

A partir de uma conta administrativa em GitHub Enterprise Server, clique em no canto superior direito de qualquer página.

-

Na barra lateral esquerda, clique em Audit log.

-

Faça a consulta da pesquisa usando

reason:two_factor_requirement_non_compliance. Para limitar sua pesquisa por:

Para limitar sua pesquisa por:- Integrantes da organização removidos, insira

action:org.remove_member AND reason:two_factor_requirement_non_compliance - Colaboradores externos removidos, insira

action:org.remove_outside_collaborator AND reason:two_factor_requirement_non_compliance

Também é possível ver as pessoas removidas de determinada organização usando o nome da organização na pesquisa:

org:octo-org AND reason:two_factor_requirement_non_compliance

- Integrantes da organização removidos, insira

-

Clique em Pesquisar.

Ajudar integrantes e colaboradores externos removidos a voltarem à organização

Se algum integrante ou colaborador externo for removido da organização quando você habilitar o uso obrigatório da autenticação de dois fatores, o integrante/colaborador receberá um e-mail informando que foi removido. Para solicitar acesso à sua organização, o integrante/colaborador deverá ativar a 2FA na conta pessoal e entrar em contato com o proprietário da organização.