Enabling alertas de examen de secretos para usuarios

Puedes habilitar alertas de examen de secretos para usuarios para cualquier repositorio repositorio público gratuito de tu propiedad. Una vez habilitado, El secret scanning escanea cualquier secreto en el total de tu historial de Git en todas las ramas presentes de tu repositorio de GitHub. Además, secret scanning examina:

- Descripciones y comentarios en problemas

- Títulos, descripciones y comentarios, en problemas históricos abiertos y cerrados

- Títulos, descripciones y comentarios de la solicitud de cambios

- Títulos, descripciones y comentarios en GitHub Discussions

- Wikis

Esta examinación adicional es gratis para repositorios públicos.

Nota: la examinación de contenido en solicitudes de cambios, GitHub Discussions y wikis se encuentra actualmente en versión beta y está sujeta a cambios.

También puedes habilitar secret scanning para varios repositorios de una organización al mismo tiempo. Para obtener más información, vea «Inicio rápido para proteger su organización».

Un administrador del repositorio puede optar por deshabilitar secret scanning para un repositorio en cualquier momento. Para obtener más información, consulta “Administración de la configuración de seguridad y análisis para el repositorio”.

-

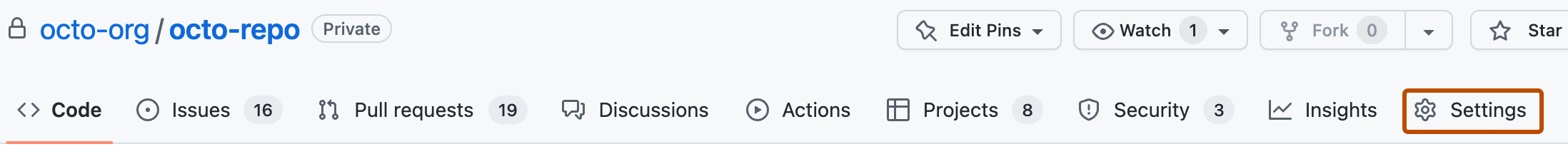

En GitHub.com, navega a la página principal del repositorio.

-

En el nombre del repositorio, haz clic en Configuración. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Seguridad" de la barra lateral, haga clic en Análisis y seguridad del código.

-

Desplázate hasta la parte inferior de la página y haz clic en Habilitar para secret scanning. Si ves un botón Deshabilitar, significa que secret scanning ya está habilitado para el repositorio.

Habilitar características adicionales para alertas de examen de secretos para usuarios

Puede habilitar la siguiente característica adicional secret scanning a través de la configuración de "Seguridad y análisis de código" del repositorio:

- Protección contra el envío de cambios. Para obtener más información, vea "Protección contra el envío de cambios para repositorios y organizaciones".

Habilitación de alertas de examen de secretos para usuarios para todos tus repositorios públicos

Puedes habilitar secret scanning para todos los repositorios públicos existentes mediante la configuración de la cuenta personal.

Nota: A partir del 11 de marzo de 2024, secret scanning y la protección de inserción se habilitarán de manera predeterminada para todos los repositorios públicos que crees. Todavía puedes deshabilitar estas características para un repositorio individual en la página de configuración "Seguridad y análisis de código". Para obtener más información, consulta "Administración de la configuración de seguridad y análisis para el repositorio".

-

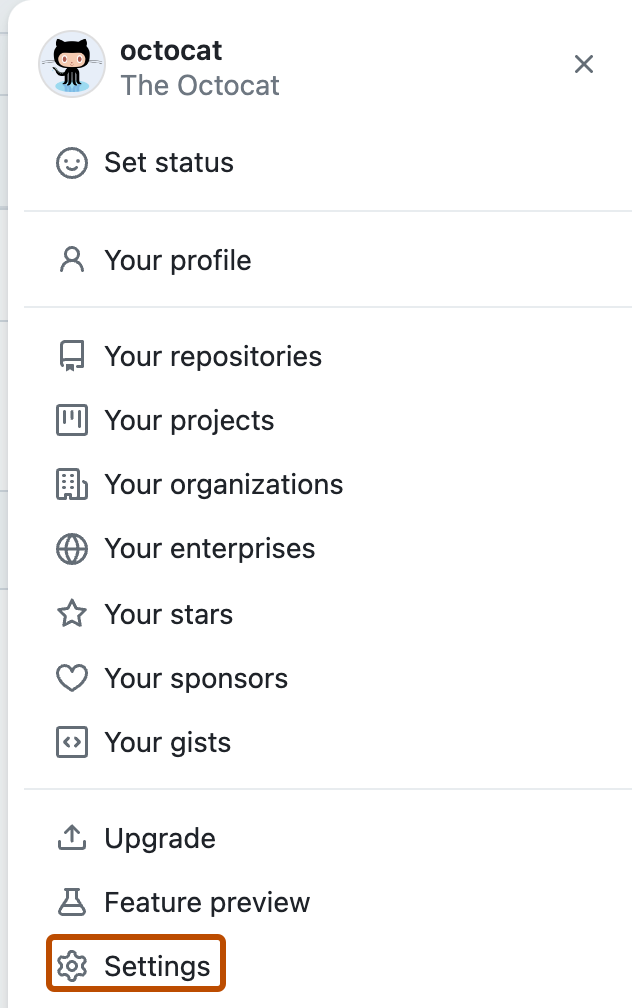

En la esquina superior derecha de cualquier página, haga clic en la foto del perfil y, luego, en Settings (Configuración).

-

En la sección "Seguridad" de la barra lateral, haz clic en Análisis y seguridad del código.

-

En "Seguridad y análisis del código", a la derecha de l"Secret scanning", haz clic en Deshabilitar todo o Habilitar todo.

-

Opcionalmente, si quieres habilitar la protección de los envíos de cambios, haz clic en Habilitar a la derecha de "Protección de envíos de cambios". Al habilitar la protección de inserción para la organización o el repositorio, secret scanning también comprueba si hay inserciones para secretos admitidos. Secret scanning enumera los secretos que detecta para que el creador pueda revisarlos y eliminarlos, o, si se permite, permita que se inserten. Para obtener más información, consulta "Protección contra el envío de cambios para repositorios y organizaciones".

Excluir directorios de alertas de examen de secretos para usuarios

Puedes configurar un archivo secret_scanning.yml para excluir directorios de secret scanning, incluidos los casos en los que usas protección de inserción. Por ejemplo, puedes excluir directorios que contengan pruebas o contenido generado aleatoriamente.

-

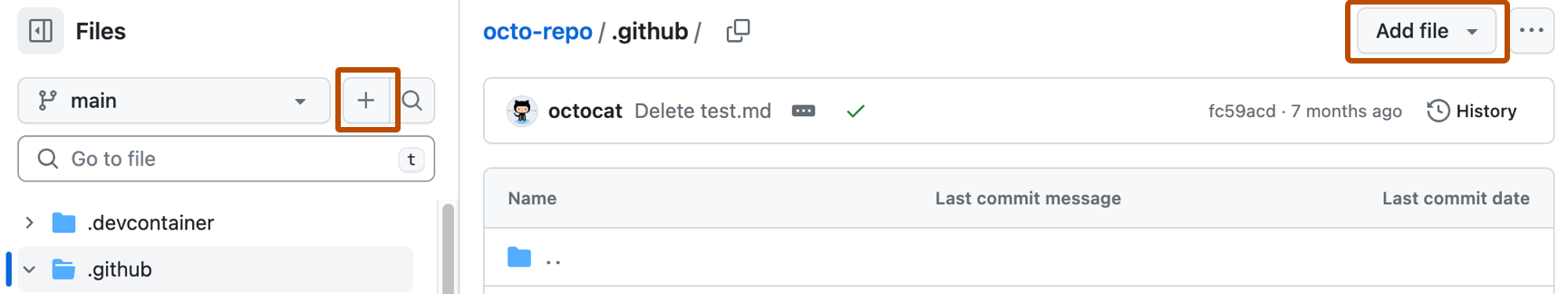

En GitHub.com, navega a la página principal del repositorio.

-

Sobre la lista de archivos, selecciona el menú desplegable Agregar archivo y, a continuación, haz clic en Crear nuevo archivo.

Como alternativa, puedes hacer clic en en la vista de árbol de archivos a la izquierda.

-

En el campo nombre de archivo, escribe .github/secret_scanning.yml.

-

En Editar nuevo archivo, escribe

paths-ignore:seguido por las rutas de acceso que quieras excluir de secret scanning.paths-ignore: - "foo/bar/*.js"Puede usar caracteres especiales, como

*para filtrar las rutas. Para obtener más información sobre los patrones de filtro, consulta "Sintaxis de flujo de trabajo para Acciones de GitHub".Notas:

- Si hay más de 1000 entradas en

paths-ignore, secret scanning solo excluirá los primeros 1000 directorios de los análisis. - Si

secret_scanning.ymles mayor que 1 MB, secret scanning ignorará todo el archivo.

- Si hay más de 1000 entradas en

También puedes ignorar alertas individuales de secret scanning. Para obtener más información, consulta “Administración de alertas del examen de secretos”.