Si quieres autenticar usuarios sin agregarlos a tu proveedor de identidad, puedes configurar la autenticación integrada. Para obtener más información, consulta "Permitir autenticación integrada para usuarios fuera de tu proveedor de identidad".

Consideraciones sobre el nombre de usuario con CAS

Los nombres de usuario del Servidor de GitHub Enterprise únicamente pueden contener caracteres alfanuméricos y rayas (-). El Servidor de GitHub Enterprise convertirá en raya cualquier caracter no alfanumérico en el nombre de tu cuenta de usuario. Por ejemplo, un nombre de usuario gregory.st.john se convertirá en gregory-st-john. Nota que los nombres de usuarios normalizados tampoco pueden comenzar o terminar con una raya. Tampoco pueden contener dos rayas seguidas.

Los nombres de usuarios creados a partir de direcciones de correo electrónico se crean con los caracteres normalizados que preceden al caracter @.

Si múltiples cuentas se normalizan en el mismo nombre de usuario de Servidor de GitHub Enterprise, solo se crea la primera cuenta de usuario. Los siguientes usuarios con el mismo nombre de usuario no podrán registrarse.

Esta tabla brinda ejemplos de cómo se normalizan los nombres de usuarios en el Servidor de GitHub Enterprise:

| Nombre de usuario | Nombre de usuario normalizado | Resultado |

|---|---|---|

| Ms.Bubbles | ms-bubbles | El nombre de usuario se crea correctamente. |

| !Ms.Bubbles | -ms-bubbles | No se crea este nombre de usuario debido a que comienza con una raya. |

| Ms.Bubbles! | ms-bubbles- | No se crea este nombre de usuario debido a que termina con una raya. |

| Ms!!Bubbles | ms--bubbles | No se crea este nombre de usuario debido a que contiene dos rayas seguidas. |

| Ms!Bubbles | ms-bubbles | No se crea este nombre de usuario. A pesar de que el nombre de usuario normalizado es válido, ya existía. |

| Ms.Bubbles@example.com | ms-bubbles | No se crea este nombre de usuario. A pesar de que el nombre de usuario normalizado es válido, ya existía. |

Autenticación de dos factores

Cuando se utiliza SAML o CAS, la autenticación de dos factores no se admite o se administra en el aparato del Servidor de GitHub Enterprise, pero es posible que lo admita un proveedor de autenticación externo. No está disponible la implementación de la autenticación de dos factores en organizaciones. Para obtener más información sobre cómo implementar la autenticación de dos factores, consulta "Requerir autenticación de dos factores en tu organización."

Atributos de CAS

Están disponibles los siguientes atributos.

| Nombre del atributo | Tipo | Descripción |

|---|---|---|

nombre de usuario | Requerido | El nombre de usuario Servidor de GitHub Enterprise. |

Configurar CAS

Advertencia: Antes de configurar CAS en tu instancia de servidor de GitHub Enterprise, ten en cuenta que los usuarios no podrán usar sus nombres de usuario ni contraseñas CAS para autenticar las solicitudes de API o las operaciones Git a través de HTTP/HTTPS. En cambio, será necesario que creen un token de acceso.

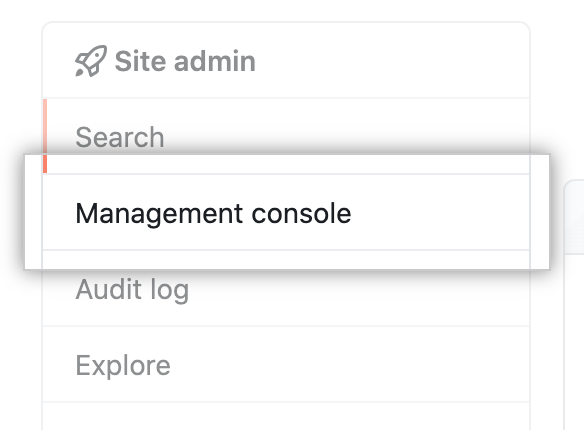

- En la esquina superior derecha de cualquier página, da clic en .

- En la barra lateral izquierda, haz clic en Consola de administración.

- En la barra lateral izquierda, da clic en Autenticación.

- Selecciona CAS.

- Opcionalmente, selecciona Permitir autenticación integrada para invitar a los usuarios a utilizar la autenticación integrada si no pertenecen a el proveedor de identidad de tu instancia de servidor de GitHub Enterprise.

- En el campo URL del servidor, escribe la URL completa de tu servidor CAS. Si tu servidor CAS usa un certificado que no puede ser validado por Servidor de GitHub Enterprise, puedes usar el comando

ghe-ssl-ca-certificate-installpara instalarlo como un certificado de confianza.