Observação: Security configurations e global settings estão em beta e sujeito a mudanças. Para fornecer feedback sobre esses recursos, consulte a discussão sobre feedback.

Sobre custom security configurations

Recomendamos proteger sua organização com o GitHub-recommended security configuration e, em seguida, avaliar as descobertas de segurança em seus repositórios antes de configurar custom security configurations. Para obter mais informações, confira "Aplicação da configuração de segurança recomendada pelo GitHub em sua organização".

Com custom security configurations, você pode criar coleções de configurações de habilitação para os produtos de segurança de GitHub para atender às necessidades de segurança específicas de sua organização. Por exemplo, você pode criar um custom security configuration diferente para cada grupo de repositórios para refletir seus diferentes níveis de visibilidade, tolerância a riscos e impacto.

Criando um custom security configuration

Nota: o status de habilitação de alguns recursos de segurança depende de outros recursos de segurança de nível superior. Por exemplo, desabilitar o grafo de dependência também desabilitará a análise de exposição de vulnerabilidade Dependabot, e atualizações de segurança. Para security configurations, os recursos de segurança dependentes são indicados com recuo e .

-

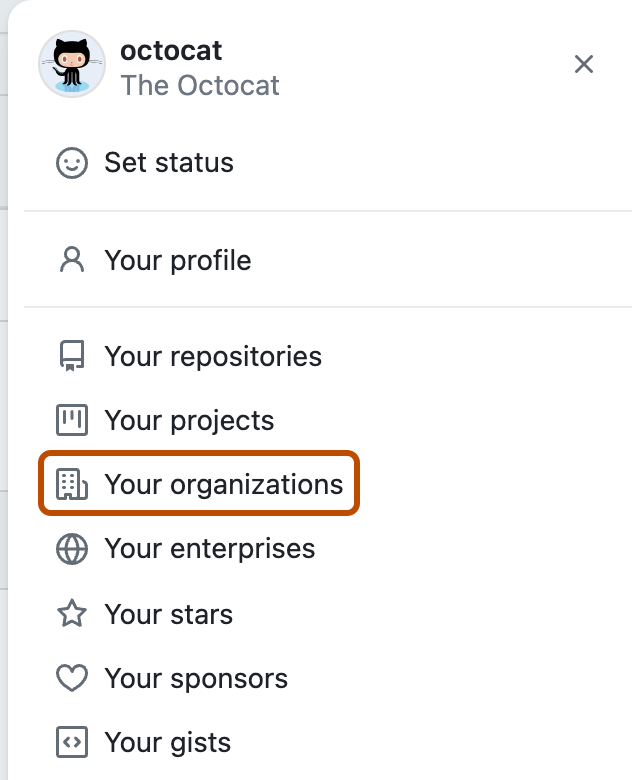

No canto superior direito do GitHub.com, selecione sua foto do perfil e em Suas organizações.

-

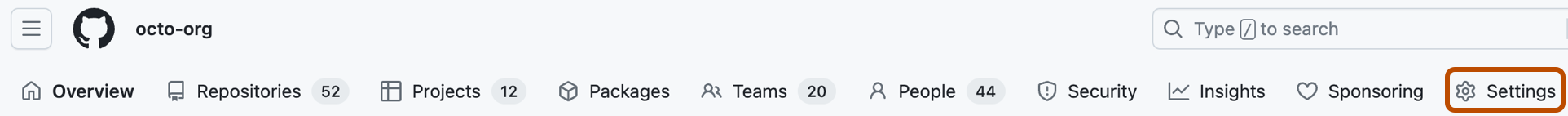

No nome da sua organização, clique Configurações. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Segurança" da barra lateral, selecione o menu suspenso Código de segurança e clique em Configurações.

-

Na seção "Configurações de segurança de código", clique em Nova configuração.

-

Para ajudar a identificar seus custom security configuration e esclarecer sua finalidade na página "Código security configurations", nomeie sua configuração e crie uma descrição.

-

Na linha "recursos GitHub Advanced Security", escolha se deseja incluir ou excluir recursos GitHub Advanced Security (GHAS). Se você planeja aplicar um custom security configuration com recursos GHAS a repositórios privados, você deve ter licenças GHAS disponíveis para cada committer exclusivo ativo para esses repositórios, ou os recursos não serão habilitados. Para saber mais sobre committers e licenciamento GHAS, consulte "Sobre o faturamento da Segurança Avançada do GitHub".

-

Na seção "Grafo de dependência" da tabela de configurações de segurança, escolha se deseja habilitar, desabilitar ou manter as configurações existentes para os seguintes recursos de segurança:

- Grafo de dependência Para saber mais sobre o grafo de dependência, consulte "Sobre o gráfico de dependências".

- Dependabot. Para saber sobre Dependabot, consulte "Sobre alertas do Dependabot".

- Atualizações de segurança. Para saber mais sobre atualizações de segurança, consulte "Sobre as atualizações de segurança do Dependabot".

Nota: Não é possível alterar manualmente as configurações de habilitação para chamadas de função vulneráveis. Se recursos GitHub Advanced Security e Dependabot alerts estiverem habilitados, as chamadas de função vulneráveis também serão habilitadas. Caso contrário, estará desabilitada.

-

Na seção "Code scanning" da tabela de configurações de segurança, escolha se deseja habilitar, desabilitar ou manter as configurações existentes para a configuração padrão code scanning. Para saber mais sobre a configuração padrão, consulte "Como definir a configuração padrão da verificação de código".

-

Na seção "Secret scanning" da tabela de configurações de segurança, escolha se deseja habilitar, desabilitar ou manter as configurações existentes para os seguintes recursos de segurança:

- Secret scanning. Para saber sobre secret scanning, confira "Sobre a verificação de segredo".

- Proteção por push. Para saber mais sobre a proteção por push, consulte "Proteção por push para repositórios e organizações".

-

Na seção "Relatório de vulnerabilidade privada" da tabela de configurações de segurança, escolha se deseja habilitar, desabilitar ou manter as configurações existentes para relatório de vulnerabilidade privada. Para saber mais sobre relatórios de vulnerabilidades privadas, consulte "Como configurar relatórios privados de vulnerabilidades em um repositório".

-

Opcionalmente, na seção "Política", você pode optar por aplicar automaticamente o security configuration a repositórios recém-criados, dependendo da visibilidade deles. Selecione o menu suspenso Nenhum e clique em Público ou Privado e interno, ou ambos.

Observação: O security configuration padrão de uma organização é aplicado automaticamente apenas a novos repositórios criados dentro da organização. Se um repositório for transferido para sua organização, você ainda precisará aplicar um security configuration apropriado ao repositório manualmente.

-

Para concluir a criação de seu custom security configuration, clique em Salvar configuração.

Próximas etapas

Para aplicar seu custom security configuration a repositórios em sua organização, consulte "Aplicando uma configuração de segurança personalizada".

Para saber como editar seu custom security configuration, consulte "Edição de uma configuração de segurança personalizada".