À propos de la protection des poussées pour les référentiels et les organisations

Jusqu’à présent, l’secret scanning vérifie la présence de secrets après une poussée et avertit les utilisateurs des secrets exposés. Lorsque vous activez la protection push pour votre organisation ou votre référentiel, secret scanning vérifie également les envois (push) pour les secrets pris en charge. Secret scanning répertorie tous les secrets qu’il détecte afin que l’auteur puisse les examiner et les supprimer ou, si needed, autoriser ces secrets à être envoyés.

Si un contributeur contourne un bloc de protection de poussée pour un secret, GitHub :

- Crée une alerte sous l’onglet Sécurité du dépôt.

- Ajoute l’événement de contournement au journal d’audit.

- Envoie une alerte par e-mail aux propriétaires de l’organisation ou de compte personnel, aux responsables de la sécurité et aux administrateurs de référentiels, qui regardent le référentiel, avec un lien vers le secret associé et la raison pour laquelle il a été autorisé.

Ce tableau montre le comportement des alertes pour chaque façon dont un utilisateur peut contourner un blocage de la protection push.

| Motif du contournement | Comportement des alertes |

|---|---|

| Il est utilisé dans des tests | GitHub crée une alerte fermée, résolue comme « utilisé dans des tests » |

| C'est un faux positif | GitHub crée une alerte fermée, résolue comme « faux positif » |

| Je le corrigerai plus tard | GitHub crée une alerte ouverte |

Sur la page des alertes secret scanning d’un dépôt ou d’une organisation, vous pouvez appliquer le filtre bypassed:true pour voir facilement quelles alertes sont dues à un utilisateur ayant contourné la protection des poussées. Pour plus d’informations sur l’affichage de ces alertes, consultez « Gestion des alertes à partir de l’analyse des secrets. »

Vous pouvez surveiller les alertes de sécurité pour découvrir quand les utilisateurs contournent les protections de poussées et créent des alertes. Pour plus d’informations, consultez « Audit des alertes de sécurité ».

Remarque : l’éditeur web github.dev ne prend pas en charge la protection des poussées. Pour plus d’informations sur le rédacteur, consultez « Éditeur web github.dev ».

Pour plus d’informations sur les secrets et fournisseurs de services pris en charge pour la protection par émission de données, consultez « Modèles d'analyse des secrets ».

Activation de l’secret scanning en tant que protection des poussées

Pour que vous utilisiez secret scanning comme protection d’envoi dans les référentiels publics, l’entreprise l’organisation ou le référentiel doit avoir secret scanning activé. Pour plus d’informations, consultez « Gestion des paramètres de sécurité et d'analyse pour votre organisation », « Gestion des paramètres de sécurité et d’analyse pour votre dépôt » et « À propos de GitHub Advanced Security ».

Les propriétaires d’organisation, les gestionnaires de sécurité et les administrateurs de référentiels peuvent activer la protection de transmission de type push pour secret scanning via l’API. Pour plus d’informations, consultez « Points de terminaison d’API REST pour les référentiels » et développez la section « Propriétés de l’objet security_and_analysis ».

Les propriétaires d’organisation peuvent fournir un lien personnalisé qui s’affiche lorsqu’une poussée est bloquée. Ce lien personnalisé peut contenir des ressources et des conseils spécifiques à l’organisation, tels que des instructions sur l’utilisation d’un coffre de secrets recommandé ou qui contacter pour des questions relatives au secret bloqué.

Vous pouvez également activer la protection push pour tous vos dépôts publics via vos paramètres de compte personnel. Pour les nouveaux dépôts publics que vous créez, la protection push est activée par défaut. Pour plus d’informations, consultez « Configuration de l’analyse des secrets pour vos dépôts ».

Les administrateurs

Remarque : Lorsque vous dupliquez un dépôt avec secret scanning comme protection push activée, celle-ci n'est pas activée par défaut sur le dupliqué (fork). Vous pouvez l'activer sur le dupliqué (fork) de la même manière que vous l'activez sur un dépôt autonome.

Activation de l’secret scanning en tant que protection des poussées pour une organisation

Vous pouvez utiliser la page des paramètres d’une organisation pour « Sécurité et analyse du code » pour activer et désactiver secret scanning comme une protection de transmission de type push pour tous les référentiels existants dans une organisation.

-

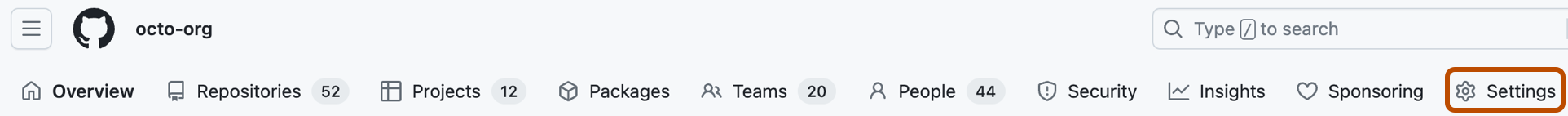

Sur GitHub.com, accédez à la page principale de l’organisation.

-

Sous le nom de votre organisation, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Sécurité et analyse du code.

Note

Si votre organisation est inscrite dans security configurations et global settings version bêta publique, au lieu de « Sécurité et analyse du code », vous verrez un menu déroulant « Sécurité du code ». Sélectionnez Sécurité du code, puis cliquez sur Configurations. Pour connaître les étapes suivantes sur l’activation de la protection Push et d’autres fonctionnalités de sécurité à grande échelle avec security configurations, consultez « Application de la configuration de sécurité recommandée par GitHub dans votre organisation ».

-

Sous « Sécurité et analyse du code », recherchez « GitHub Advanced Security ».

-

Sous « Secret scanning », sous « Protection des poussées », cliquez sur Activer tout.

-

Cliquez éventuellement sur Activer automatiquement pour les référentiels ajoutés à secret scanning.

-

Pour éventuellement inclure un lien personnalisé dans le message que les membres voient quand ils tentent d’envoyer (push) un secret, sélectionnez Ajouter un lien de ressource dans l’interface CLI et l’interface utilisateur web quand un commit est bloqué, puis tapez une URL et cliquez sur Enregistrer le lien.

Pour plus d’informations sur l’activation de fonctionnalités de sécurité dans une organisation, consultez « Démarrage rapide pour la sécurisation de votre organisation ».

Activation de l’secret scanning en tant que protection des poussées pour un dépôt

-

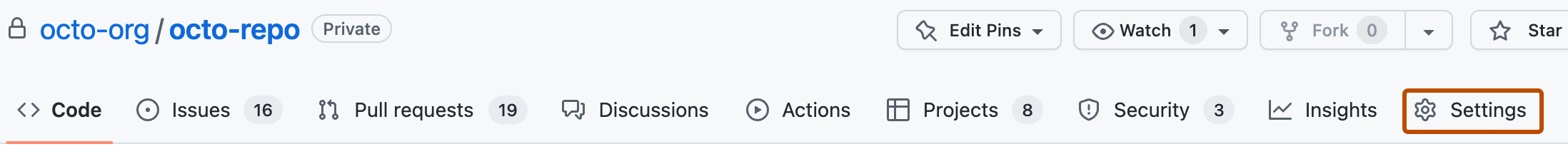

Dans GitHub.com, accédez à la page principale du dépôt.

-

Sous le nom de votre dépôt, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Sécurité et analyse du code.

-

Sous « Sécurité et analyse du code », recherchez « GitHub Advanced Security ».

-

Sous « Secret scanning », accédez à « Protection des envois » et cliquez sur Activer.